Kita hidup di dunia di mana data Anda selalu terancam. Informasi Anda terekspos pada serangan siber setiap kali Anda mengirim pesan, mengunjungi situs web, atau membeli sesuatu secara online. Di sinilah RSA berperan. Berdasarkan kriptografi asimetris, metode enkripsi ini merupakan salah satu alat yang paling banyak digunakan untuk komunikasi yang aman saat ini.

Dalam panduan ini, kita akan mengeksplorasi apa itu enkripsi RSA, bagaimana cara kerja kunci RSA, di mana digunakan, kelemahannya, dan bagaimana teknologi masa depan dapat mempengaruhinya. Jika Anda ingin memahamikeamanan RSA, Anda berada di tempat yang tepat.

Daftar Isi

- Apa yang dimaksud dengan Enkripsi RSA?

- RSA di Dunia Nyata: Siapa yang Menggunakannya?

- Bagaimana RSA Bekerja: Penjelasan Langkah-demi-Langkah

- Langkah-langkah Enkripsi RSA: Contoh dan Visual

- Keuntungan dan Keterbatasan RSA

- Kerentanan RSA dan Cara Mencegahnya

- Masa Depan RSA: Apakah Masih Aman?

Hemat 10% untuk Sertifikat SSL saat memesan dari SSL Dragon hari ini!

Penerbitan yang cepat, enkripsi yang kuat, kepercayaan peramban 99,99%, dukungan khusus, dan jaminan uang kembali 25 hari. Kode kupon: SAVE10

Apa yang dimaksud dengan Enkripsi RSA?

Enkripsi RSA adalah sebuah bentuk kriptografi asimetris yang menggunakan kunci publik untuk mengenkripsi data dan kunci privat untuk mendekripsinya. Tidak seperti enkripsi simetris, RSA tidak menggunakan kunci yang sama untuk kedua proses tersebut. RSA mengamankan data dengan mengandalkan kesulitan dalam memfaktorkan bilangan prima yang besar.

Dinamakan sesuai dengan nama penciptanya, Rivest, Shamir, dan Adleman, yang muncul pada tahun 1977 di Massachusetts Institute of Technology (MIT).

Algoritma RSA bergantung pada kesulitan dalam memfaktorkan bilangan bulat besar, khususnya hasil perkalian dari dua bilangan prima yang besar. Kerumitan ini mencegah akses yang tidak sah, bahkan jika seseorang mencegat data selama transmisi data yang aman.

Kunci publik dibagikan secara terbuka, sementara kunci lainnya tetap rahasia. Pertukaran kunci yang aman ini memungkinkan dua pihak yang belum pernah bertemu untuk berbagi data sensitif dengan aman. Gagasan bahwa hanya penerima yang dituju yang dapat mendekripsi pesan tersebut membuat RSA sangat efisien.

RSA di Dunia Nyata: Siapa yang Menggunakannya?

Enkripsi RSA secara aktif mengamankan banyak alat dan layanan yang Anda gunakan setiap hari. Mulai dari menjelajahi situs web hingga mengirim email rahasia, RSA menjaga data Anda tetap aman di belakang layar. Mari kita uraikan bagaimana caranya.

Jabat Tangan SSL/TLS

RSA mengamankan situs web melalui sertifikat SSL. Ketika Anda terhubung ke sebuah situs menggunakan HTTPS, peramban Anda memulai jabat tangan TLS. Selama proses ini, server mengirimkan sertifikat digitalnya, yang mencakup kunci publiknya. Browser Anda memeriksa keabsahan sertifikat dan menggunakan kunci publik untuk mengenkripsi rahasia bersama.

Rahasia tersebut menjadi kunci simetris yang digunakan untuk sesi tersebut, sehingga memungkinkan pertukaran data yang lancar. Karena RSA menyediakan cara yang aman untuk bertukar kunci tanpa komunikasi sebelumnya, RSA menjadi dasar bagi koneksi terenkripsi dan transfer data yang aman dalam setiap sesi HTTPS.

Email dan VPN yang aman

Layanan seperti Pretty Good Privacy (PGP) mengandalkan RSA untuk melindungi email Anda. Ketika Anda mengirim pesan menggunakan PGP, perangkat lunak mengenkripsi pesan dengan kunci publik penerima, memastikan bahwa hanya penerima yang dituju yang dapat membacanya menggunakan kunci pribadi mereka.

Demikian pula, Enkripsi VPN sering kali menggunakan RSA selama fase jabat tangan. Perangkat Anda memverifikasi sertifikat digital server VPN dan kemudian bertukar kunci menggunakan RSA.

Pertukaran ini memastikan bahwa data penjelajahan Anda tetap tersembunyi dari pihak ketiga. RSA mendukung jaringan pribadi virtual dengan membantu pengguna membangun komunikasi yang aman, bahkan melalui jaringan yang tidak aman.

Tanda Tangan Digital dan Otoritas Sertifikat

RSA memungkinkan tanda tangan digital, yang membuktikan bahwa sebuah pesan atau file berasal dari pengirim dan belum diubah. Ketika pengembang menandatangani perangkat lunak, mereka menggunakan kunci pribadi mereka untuk membuat tanda tangan yang unik. Pengguna atau sistem kemudian memverifikasi tanda tangan tersebut dengan kunci publik pengembang. Jika tanda tangan tersebut cocok, maka file tersebut asli.

RSA juga mengamankan Koneksi SSL/TLS. Ketika Anda meminta sertifikat SSL, Anda membuat pasangan kunci dan mengirimkan kunci publik dalam Permintaan Penandatanganan Sertifikat (CSR). Otoritas Sertifikat (CA) memverifikasi detail Anda dan menandatangani kunci publik Anda menggunakan kunci pribadinya. Browser Anda kemudian menggunakan kunci publik CA, yang sudah tersimpan di browser, untuk mengonfirmasi keaslian sertifikat. Sistem ini membangun kepercayaan antara perangkat Anda dan situs web yang Anda kunjungi.

Bagaimana RSA Bekerja: Penjelasan Langkah-demi-Langkah

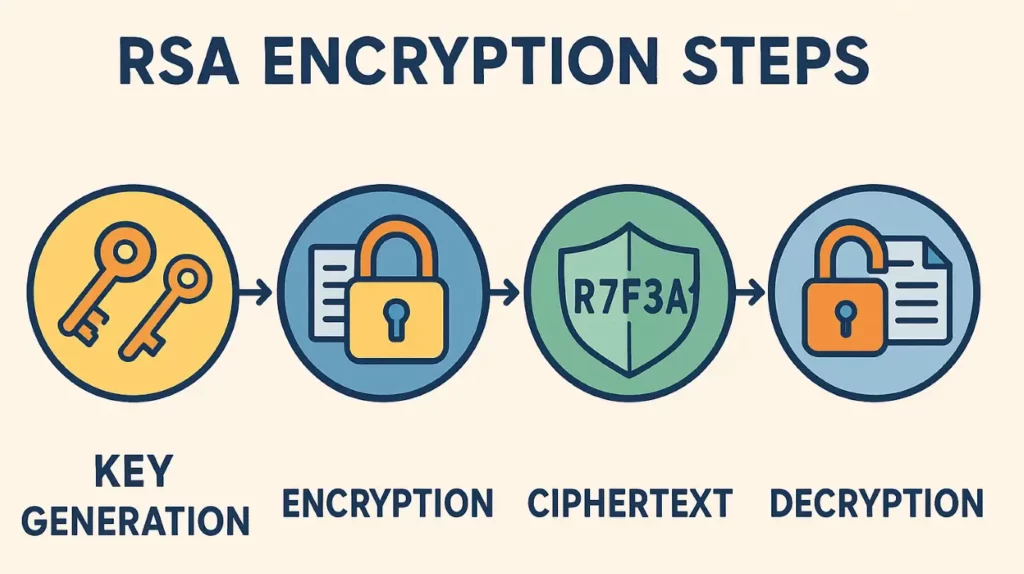

RSA terdiri dari pembuatan kunci, enkripsi, dan dekripsi. Setiap tahap mengikuti teori bilangan, aritmatika modular, dan hubungan antara kunci publik dan pribadi. Berikut ini adalah bagaimana prosesnya berlangsung.

Pembuatan Kunci

- Pilih dua bilangan prima besar yang diberi label p dan q. Pastikan bilangan tersebut acak dan tidak dapat diprediksi. Bilangan prima ini membentuk dasar kekuatan RSA.

- Kalikan keduanya: n = p × q. Modulus ini mendefinisikan ukuran kunci publik dan kunci privat .

- Selanjutnya, hitung fungsi totient Euler: φ(n) = (p – 1)(q – 1) . Nilai ini menghasilkan eksponen yang akan mengontrol enkripsi dan dekripsi.

- Pilih eksponen publik(e) yang tidak memiliki pembagi yang sama dengan φ(n) kecuali 1. Nilai ini menjadi bagian dari kunci publik RSA. Pilihan umum untuk e termasuk 3, 17, atau 65537 untuk enkripsi yang efisien.

- Terakhir, hitunglah d, eksponen privat, dengan mencari kebalikan modular dari e modulo φ(n). Gunakan algoritma Euclidean untuk melakukan ini. Nilai ini akan menjadi bagian dari kunci pribadi.

Pada titik ini, pasangan kunci sudah selesai:

- Kunci publik = (e, n)

- Kunci pribadi = (d, n)

Proses di atas menyelesaikan tahap pembuatan kunci. Setiap nomor memainkan peran tertentu dalam mengamankan sistem.

Enkripsi dan Dekripsi

Untuk mengenkripsi, ubah pesan plaintext asli menjadi sebuah angka yang lebih kecil dari n. Kemudian hitung: C = Mᵉ mod n

Langkah ini menghasilkan pesan terenkripsi, yang dikenal sebagai ciphertext.

Untuk mendekripsi dan mengambil pesan asli, gunakan kunci privat dan terapkan M = Cᵈ mod n

Operasi ini sepenuhnya bergantung pada aritmatika modular dan pasangan kunci publik dan privat yang unik. Sistem ini tidak membutuhkan kunci simetris untuk memungkinkan pertukaran kunci yang aman di antara orang asing.

Dengan bilangan prima yang tepat dan matematika yang aman, RSA melindungi data Anda dengan jelas dan percaya diri.

Hemat 10% untuk Sertifikat SSL saat memesan dari SSL Dragon hari ini!

Penerbitan yang cepat, enkripsi yang kuat, kepercayaan peramban 99,99%, dukungan khusus, dan jaminan uang kembali 25 hari. Kode kupon: SAVE10

Langkah-langkah Enkripsi RSA: Contoh dan Visual

Mari kita lihat contoh RSA sederhana dengan bilangan prima kecil di mana:

- p = 17 dan q = 11.

- n = p × q = 187

- φ(n) = (17-1)(11-1) = 160

Pilih e = 7 (eksponen publik). Dengan menggunakan algoritma Euclidean, temukan d = 23.

Sekarang:

- Kunci publik = (7, 187)

- Kunci pribadi = (23, 187)

Katakanlah kita ingin mengenkripsi angka 88 (dikonversi dari pesan plaintext menggunakan ASCII ke ciphertext).

Untuk mengenkripsi: C = 88⁷ mod 187 = 11

Untuk mendekripsi pesan terenkripsi RSA: M = 11²³ mod 187 = 88

Begitulah cara kerja matematika. Dalam praktiknya, angkanya jauh lebih besar, sering kali 2048 bit, untuk mencegah rekayasa balik. Implementasi RSA selalu menghindari bilangan prima yang lemah dan menggunakan generator bilangan prima yang kuat untuk menjaga keamanan.

Ini bekerja karena bahkan jika seseorang mencegat pesan terenkripsi, mereka tidak dapat membalikkan pesan tersebut tanpa mengetahui p, q, atau eksponen privat d. Keseimbangan antara visibilitas dan keamanan ini membuat RSA menjadi alat yang dapat diandalkan untuk sertifikat digital dan seterusnya.

Keuntungan dan Keterbatasan RSA

RSA tetap digunakan secara luas karena memecahkan masalah keamanan dunia nyata tanpa mengharuskan kedua belah pihak untuk bertemu atau berbagi rahasia. Tetapi seperti halnya alat apa pun, alat ini memiliki kekurangan.

Manfaat RSA

- Pertukaran kunci yang aman: RSA memecahkan masalah berbagi kunci rahasia dengan aman, memungkinkan para pihak untuk berkomunikasi tanpa harus bertemu terlebih dahulu.

- Kriptografi kunci publik: Kriptografi ini mendukung komunikasi terenkripsi menggunakan kunci publik, sementara hanya kunci privat yang dapat membuka kunci data, sehingga ideal untuk jaringan terbuka.

- Tanda tangan digital: RSA membantu mengautentikasi identitas dan memverifikasi integritas pesan melalui penggunaan pasangan kunci tepercaya.

- Kompatibilitas yang luas: Bekerja dengan standar dan perangkat lunak yang ada, termasuk sertifikat TLS, PGP, dan SSL, memastikan integrasi yang lancar dan kinerja RSA yang konsisten di seluruh platform.

Kelemahan RSA

- Kecepatan enkripsi yang lebih lambat: Dibandingkan dengan metode simetris, RSA membutuhkan lebih banyak waktu untuk memproses data.

- Persyaratan kunci yang besar: Penggunaan RSA yang aman menuntut panjang kunci yang lebih panjang, biasanya 2048 bit atau lebih tinggi.

- Inefisiensi pada skala besar: RSA tidak cocok untuk enkripsi file besar; RSA terutama menangani pertukaran kunci sebelum beralih ke algoritma simetris yang lebih cepat.

- Tuntutan sumber daya: Algoritme ini menggunakan lebih banyak daya pemrosesan, yang berdampak pada perangkat dengan sumber daya terbatas.

- Eksposur risiko kuantum: RSA bergantung pada pemfaktoran bilangan bulat besar, sebuah metode yang pada akhirnya dapat dipatahkan oleh komputer kuantum.

Terlepas dari keterbatasannya, RSA adalah tulang punggung komunikasi digital yang aman-dapat diandalkan, teruji dalam pertempuran, dan dipercaya di tempat yang penting.

Kerentanan RSA dan Cara Mencegahnya

Meskipun RSA solid secara teori, eksekusi yang buruk membuatnya terbuka terhadap serangan. Mari kita bahas risiko-risiko yang diketahui dan bagaimana Anda dapat bertahan melawannya.

Serangan Saluran Samping

Penyerang dapat memonitor waktu, daya, atau sinyal elektromagnetik selama enkripsi atau dekripsi. Metode ini, yang disebut serangan saluran samping, mem-bypass matematika sepenuhnya. Anda dapat mengurangi ancaman ini dengan implementasi waktu konstan dan mengaburkan analisis prediksi cabang.

Implementasi waktu konstan memastikan bahwa operasi mengambil waktu yang sama, terlepas dari inputnya. Dengan begitu, penyerang tidak dapat menyimpulkan informasi berdasarkan kecepatan pemrosesan atau waktu respons.

Analisis prediksi cabang menargetkan bagaimana CPU memprediksi jalur eksekusi. Jika penyerang mendeteksi percabangan yang dapat diprediksi selama dekripsi, mereka dapat merekonstruksi kunci pribadi. Para pengembang dapat mengurangi risiko ini dengan menulis kode yang menghindari cabang bersyarat berdasarkan data rahasia.

Pembangkit Angka Acak Lemah

Generator bilangan acak yang lemah dapat menghasilkan bilangan prima yang lemah. Jika bilangan prima tidak acak, penyerang dapat memfaktorkan mod n lebih cepat . Selalu gunakan sumber dengan entropi tinggi ketika membuat kunci RSA untuk menghindari kunci yang dikompromikan.

Sumber entropi tinggi adalah sistem atau perangkat yang menghasilkan keacakan berdasarkan input dunia nyata yang tidak dapat diprediksi seperti gerakan mouse, aktivitas disk, atau kebisingan perangkat keras. Sistem operasi seperti Linux menggunakan /dev/random dan /dev/urandom, yang mengumpulkan entropi dari berbagai masukan untuk menghasilkan keacakan yang aman.

Tanpa adanya kunci ini, penyerang dapat mereproduksi kunci yang dihasilkan di bawah entropi rendah, yang menyebabkan kerentanan yang meluas seperti bug Debian OpenSSL pada tahun 2008, yang mengekspos ribuan sertifikat SSL.

Tombol Pendek dan Parameter Buruk

Jika seseorang menggunakan kunci yang lebih pendek dari panjang kunci minimum atau nilai e dan d yang buruk, seluruh sistem akan berantakan. Tetap berpegang pada praktik terbaik, minimum 2048 bit, dengan pasangan kunci privat dan publik yang tepat.

Kunci yang pendek menciptakan bahaya yang nyata. Pada tahun 1999, kunci RSA-512 telah diketahui oleh publik, sehingga membuatnya tidak aman. Baru-baru ini, para peneliti memecahkan RSA 768-bit di tahun 2009. Walaupun itu adalah lingkungan laboratorium, hal ini menunjukkan bagaimana daya komputasi melemahkan kunci yang ada saat ini.

Jika seseorang menggunakan kunci 1024-bit di tahun 2024, mereka berjudi dengan data sensitif. Ukuran kunci bukan hanya sebuah pedoman. Ini adalah penghalang keamanan yang tidak boleh diturunkan.

Bantalan yang Tidak Tepat

Jangan pernah mengenkripsi data mentah dengan RSA. Tanpa skema padding yang aman, penyerang dapat menebak pola dalam pesan plainteks atau menggunakan serangan cipherteks yang dipilih. Skema seperti OAEP menambahkan elemen acak untuk mencegah hal ini.

Skema padding mengisi ruang dalam blok pesan dengan data tambahan sebelum enkripsi. Skema ini mematahkan pola yang dapat diprediksi dan mencegah penyerang mendeteksi plaintext yang berulang.

Optimal Asymmetric Encryption Padding (OAEP) menambahkan keacakan pada setiap pesan, meskipun inputnya sama. Tanpa padding, dua pesan yang identik akan menghasilkan ciphertext yang identik, sebuah kelemahan yang jelas. Padding yang benar menetralkan risiko ini dengan mengganggu prediktabilitas proses enkripsi.

Paparan Selama Pertukaran Kunci

Jika seseorang merusak kunci publik pengirim selama pertukaran kunci, mereka dapat mencegat dan mendekripsi pesan. Memverifikasi sertifikat digital dan menggunakan otoritas sertifikat tepercaya menghilangkan risiko ini.

Contoh dunia nyata yang umum terjadi adalah serangan man-in-the-middle pada saat jabat tangan TLS. Jika peramban tidak memverifikasi sertifikat server dengan benar, penyerang dapat menyuntikkan kunci publik palsu, menangkap pesan terenkripsi, dan mendekripsinya dengan menggunakan kunci privat mereka sendiri.

HTTPS menggunakan sertifikat SSL yang ditandatangani oleh CA tepercaya, sehingga peramban Anda dapat mendeteksi gangguan secara instan. Tanpa sistem kepercayaan ini, komunikasi berbasis RSA dapat dengan mudah dibajak.

Masa Depan RSA: Apakah Masih Aman?

Masa depan RSA bergantung pada kecepatan komputasi kuantum. Secara teoritis, mesin kuantum yang menjalankan algoritma Shor dapat memecahkan RSA dengan cepat memfaktorkan kombinasi n, p, dan q yang besar.

Untuk tetap menjadi yang terdepan, National Institute of Standards and Technology (NIST ) sedang mengembangkan standar enkripsi pasca-kuantum. Algoritme baru ini bertujuan untuk menggantikan algoritme yang rentan seperti RSA pada sistem yang penting.

Sampai saat itu, RSA tidak akan ke mana-mana. Menggunakan ukuran kunci yang panjang, padding yang tepat, dan praktik kriptografi RSA yang aman akan melindungi data Anda. Untuk sebagian besar kasus penggunaan saat ini, RSA menawarkan ketahanan yang cukup terhadap serangan.

Pada saat yang sama, Elliptic Curve Cryptography (ECC ) menjadi lebih populer. ECC mencapai keamanan yang sama dengan kunci yang lebih kecil dan kecepatan enkripsi yang lebih baik, yang mengurangi daya komputasi dan meningkatkan operasi kriptografi.

RSA tidak ketinggalan zaman, tetapi bukan lagi satu-satunya pilihan. Pertimbangkan pendekatan yang lebih baru jika Anda membangun sistem yang harus bertahan selama beberapa dekade. Untuk saat ini, RSA tetap menjadi bagian yang dapat diandalkan untuk komunikasi yang aman di seluruh dunia.

Amankan Situs Anda dengan Sertifikat SSL Berbasis RSA Tepercaya

Ingin memperkuat keamanan situs Anda? SSL Dragon menawarkan sertifikat SSL tepercaya dan mudah digunakan yang mendukung RSA. Baik Anda menjalankan situs web kecil atau bisnis yang menangani data sensitif, kami menyediakan solusi yang andal. Sertifikat berbasis RSA kami melindungi komunikasi digital, mendukung distribusi kunci, dan menyediakan kompatibilitas browser 99%. Lihat koleksi SSL kami hari ini dan temukan sertifikat yang sesuai dengan kebutuhan Anda.

Hemat 10% untuk Sertifikat SSL saat memesan hari ini!

Penerbitan cepat, enkripsi kuat, kepercayaan peramban 99,99%, dukungan khusus, dan jaminan uang kembali 25 hari. Kode kupon: SAVE10