Si vous gérez un site web ou un serveur, il est primordial de s’assurer que votre certificat SSL est valide et correctement configuré. L’un des moyens d’y parvenir est d’utiliser OpenSSL, un utilitaire cryptographique open-source très répandu.

Vous pouvez utiliser OpenSSL pour vérifier la date d’expiration du certificat, l’émetteur et le sujet. Dans cet article, nous allons vous montrer comment vérifier un certificat avec les commandes OpenSSL sous Linux. Que vous soyez développeur web, administrateur système ou simplement curieux du SSL, ce guide vous fournira les étapes exactes et les lignes de commande pour vérifier les certificats avec OpenSSL.

Table des matières

- Comment vérifier la version d’OpenSSL ?

- Comment consulter les détails complets du certificat

- Afficher le certificat SSL lui-même (codé)

- Vérifier si la clé correspond au certificat

- Vérifier qui a émis le certificat SSL

- Vérifier à qui le certificat SSL est délivré

- Vérifier la validité d’un certificat SSL sous Linux

- Afficher toutes les informations ci-dessus concernant le certificat SSL

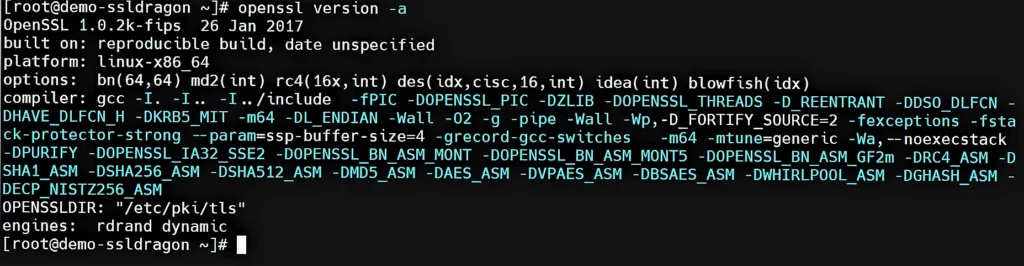

Comment vérifier la version d’OpenSSL ?

Sur la plupart des systèmes Linux, OpenSSL est préinstallé, mais il est préférable de s’assurer que vous disposez de la dernière version en cours. Vous pouvez vérifier la version d’OpenSSL en exécutant la commande suivante :

version openssl -a

Sous Linux, les fichiers de certificats se trouvent par défaut dans le dossier /etc/pki/tls/certs ou parfois dans un dossier spécifique à une application, comme /etc/httpd pour Apache. Ceux-ci utilisent généralement les extensions .pem ou .crt et seront probablement nommés yourdomain.pem ou yourdomain.crt, mais le nom générique du fichier “serveur” est parfois utilisé.

Si vous avez demandé le certificat SSL et l’avez installé sur le serveur, vous devriez déjà connaître son emplacement et le nom des fichiers.

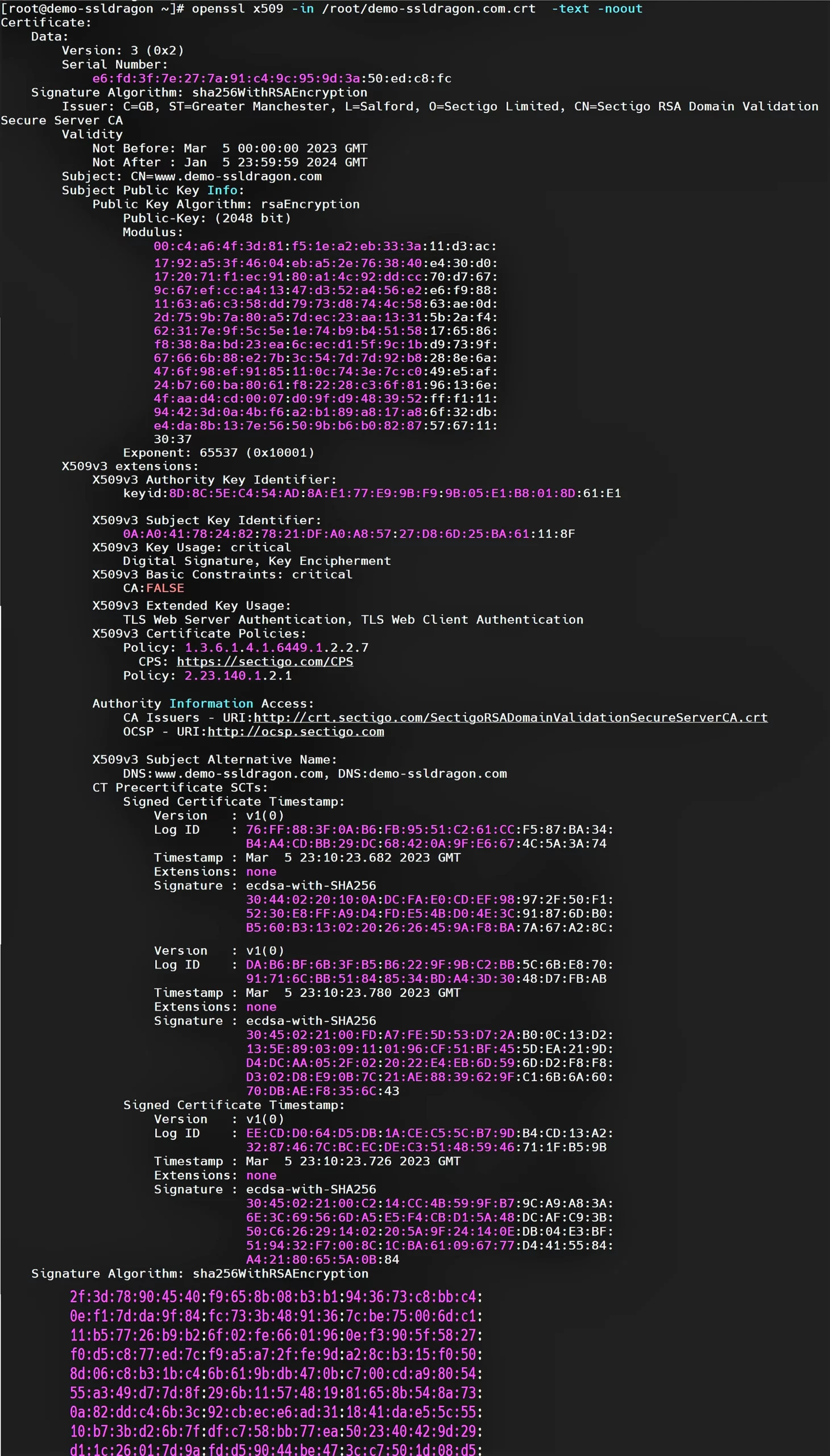

Comment consulter les détails complets du certificat

Vous pouvez utiliser OpenSSL pour vérifier la validité du certificat, l’émetteur et le sujet séparément ou en une seule fois. Assurez-vous d’avoir accès à votre serveur et à un terminal SSH.

OpenSSL fournit une grande variété de commandes pour générer, installer et gérer les certificats. Pour vérifier les détails d’un certificat particulier, exécutez la commande suivante :

openssl x509 -in /root/mycertificate.crt -text -noout

Utilisez cette commande OpenSSL pour vérifier l’expiration du certificat, le sujet, l’émetteur, les détails de la clé et l’algorithme de signature. Voici ce que vous devriez voir :

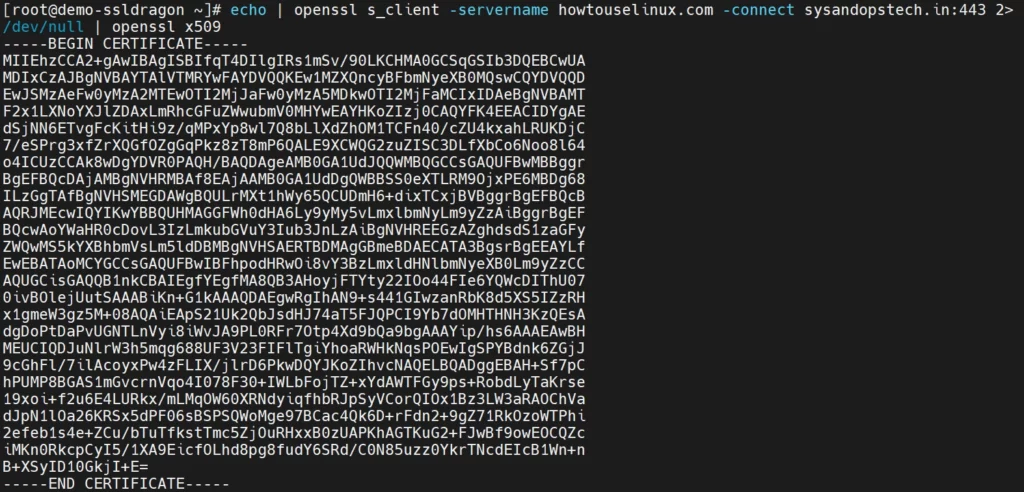

Afficher le certificat SSL lui-même (codé)

OpenSSL vous permet de visualiser le certificat SSL dans son format encodé d’origine. Exécutez la commande ci-dessous pour l’afficher :

$ echo | openssl s_client -servername howtouselinux.com -connect yourplc.com:443 2>/dev/null | openssl x509

Vérifier si la clé correspond au certificat

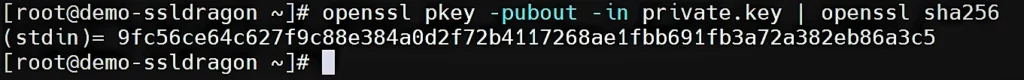

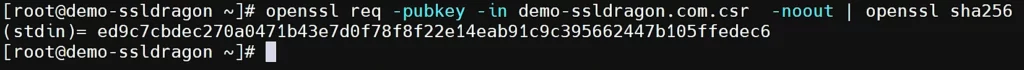

Pour vérifier si les clés publiques et privées correspondent, vous devez extraire la clé publique de chaque fichier et générer un résultat de hachage. Les trois fichiers doivent partager la même clé publique et la même valeur de hachage. Voici comment utiliser OpenSSL pour vérifier les détails des certificats et des clés. Les commandes suivantes permettent de générer un hachage de la clé publique de chaque fichier :

openssl pkey -pubout -in privateKey.key | openssl sha256

openssl req -pubkey -in CSR.csr -noout | openssl sha256

openssl x509 -pubkey -in certificate.crt -noout | openssl sha256

Vérifier qui a émis le certificat SSL

Si vous souhaitez vérifier l’émetteur du certificat SSL, exécutez la ligne de commande ci-dessous. Il vous indiquera l’autorité de certification qui a signé le certificat.

| echo openssl s_client -servername yourplc.com -connect yourplc.com:443 2>/dev/null | openssl x509 -noout -issuer

Vérifier à qui le certificat SSL est délivré

Vous pouvez également vérifier l’objet du certificat SSL. Selon le type de validation, vous ne verrez que le nom commun ou le nom officiel de l’entreprise.

$ echo | openssl s_client -servername .com -connect howtoyourplcuselinux.com:443 2>/dev/null | openssl x509 -noout -subject

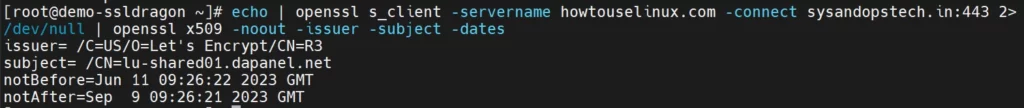

Vérifier la validité d’un certificat SSL sous Linux

Il est important de connaître la date d’expiration du certificat SSL, afin de pouvoir le renouveler à l’avance et d’éviter d’éventuelles pannes du site web et violations de données. Voici comment vérifier la date d’expiration du certificat SSL sous Linux :

$ echo | openssl s_client -servername howtouselinux.com -connect yourplc.com:443 2>/dev/null | openssl x509 -noout -dates

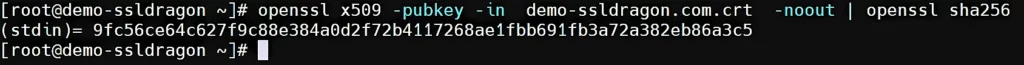

Afficher toutes les informations ci-dessus concernant le certificat SSL

Vous pouvez également utiliser une commande OpenSSL pour vérifier l’émetteur, le sujet et la date d’expiration du certificat à l’aide de la commande suivante :

$ echo | openssl s_client -servername howtouselinux.com -connect yourplc.com:443 2>/dev/null | openssl x509 -noout -issuer -subject -dates

Dernières paroles

Si quelque chose ne va pas avec votre connexion SSL, la vérification des détails de votre certificat est la première étape pour trouver le coupable. Dans OpenSSL, vous disposez d’un grand utilitaire pour effectuer toutes sortes de vérifications, de l’inspection de l’émetteur du certificat à l’analyse des données techniques, en passant par l’examen de la date d’expiration du certificat. OpenSSL s’intègre à Linux et permet de contrôler l’installation de SSL grâce à ses lignes de commande flexibles.

Economisez 10% sur les certificats SSL en commandant aujourd’hui!

Émission rapide, cryptage puissant, confiance de 99,99 % du navigateur, assistance dédiée et garantie de remboursement de 25 jours. Code de coupon: SAVE10