आपने शायद ब्रूट फोर्स हमलों के बारे में सुना है, लेकिन सोच रहे होंगे: ब्रूट फोर्स अटैक वास्तव में क्या है?

कल्पना कीजिए कि एक चोर ताला खोलने के लिए हर संभव कुंजी की कोशिश कर रहा है – यह अनिवार्य रूप से एक क्रूर बल हमला है, लेकिन डिजिटल दुनिया में।

इस लेख में, आप सीखेंगे कि वे कैसे काम करते हैं, उनका उपयोग क्यों किया जाता है, विभिन्न प्रकार, और सबसे महत्वपूर्ण बात यह है कि आप उन्हें कैसे रोक सकते हैं।

आइए साइबर खतरों के गंदे पानी में गोता लगाएँ।

विषय-सूची

- एक जानवर बल हमला क्या है?

- ब्रूट फोर्स अटैक कैसे काम करता है?

- क्रूर बल के हमलों के कारण

- विभिन्न प्रकार के जानवर बल के हमले

- ब्रूट फोर्स हमलों को कैसे रोकें

एक जानवर बल हमला क्या है?

सबसे सरल शब्दों में, ब्रूट फोर्स अटैक एक परीक्षण-और-त्रुटि विधि है जिसका उपयोग हमलावरों द्वारा किसी खाते या सिस्टम तक पहुंच प्राप्त करने के लिए किया जाता है। हमलावर पासवर्ड या डेटा एन्क्रिप्शन को क्रैक करने के लिए बड़ी संख्या में लगातार अनुमान उत्पन्न करने के लिए स्वचालित सॉफ़्टवेयर का उपयोग करते हैं।

कल्पना कीजिए कि आप तीन अंकों के कोड के साथ पैडलॉक को क्रैक करने की कोशिश कर रहे हैं। आप 000 से शुरू करेंगे और 999 तक अपना काम करेंगे, है ना? यह एक क्रूर बल हमले का उदाहरण है। यह एक अंधा और सीधा दृष्टिकोण है, लेकिन यह प्रभावी हो सकता है, खासकर कमजोर पासवर्ड के खिलाफ।

ब्रूट फोर्स अटैक कैसे काम करता है?

ब्रूट फोर्स अटैक को समझने में, आपको यह समझना चाहिए कि यह कैसे काम करता है, और यह वास्तव में काफी सीधा है। एक ब्रूट फोर्स अटैक विशाल कंप्यूटिंग शक्ति का उपयोग करके सभी संभावित पासवर्ड को व्यवस्थित रूप से आज़माने के लिए काम करता है जब तक कि सही पासवर्ड न मिल जाए। यह बार-बार लॉगिन करने का प्रयास करके किया जाता है जब तक कि सही पासवर्ड लॉक न हो जाए।

ब्रूट फोर्स के हमले समय लेने वाले हो सकते हैं और इसके लिए बहुत सारे कम्प्यूटेशनल संसाधनों की आवश्यकता होती है। यही कारण है कि वे अक्सर अंतिम उपाय के रूप में उपयोग किए जाते हैं जब अन्य, अधिक परिष्कृत हैकिंग विधियां विफल हो जाती हैं।

अब, थोड़ा गहरा खुदाई करते हैं। कल्पना कीजिए कि आपको एक संयोजन लॉक मिला है और आप कोड भूल गए हैं। आपके पास हर संभव संयोजन को आजमाने के अलावा कोई विकल्प नहीं बचा है जब तक कि आप सही नहीं मारते। यह अनिवार्य रूप से एक क्रूर बल हमला कैसे काम करता है। हालाँकि, साइबर सुरक्षा के क्षेत्र में, लॉक एक उपयोगकर्ता खाता है, और संयोजन संभव पासवर्ड हैं।

एक सफल ब्रूट फोर्स हमले की कुंजी दृढ़ता और पर्याप्त कंप्यूटिंग शक्ति है। पासवर्ड जितना जटिल होगा, कोशिश करने के लिए उतने ही अधिक पासवर्ड संयोजन होंगे। यह हैकिंग का एक सरल, अभी तक प्रभावी तरीका है, और यदि आप पर्याप्त रूप से संरक्षित नहीं हैं तो यह विनाशकारी हो सकता है।

क्रूर बल के हमलों के कारण

आप सोच रहे होंगे कि पहली बार में क्रूर बल के हमले क्यों होते हैं।

इन हमलों के पीछे की मंशा वित्तीय लाभ से लेकर अराजकता फैलाने की इच्छा तक हो सकती है।

आइए कुछ सामान्य कारणों को देखें कि हमलावर इस पद्धति का सहारा क्यों ले सकता है।

1. विज्ञापनों और उपयोगकर्ता डेटा का शोषण

आपके द्वारा क्रूर बल के हमले का एक कारण वित्तीय लाभ के लिए विज्ञापनों या उपयोगकर्ता डेटा का शोषण करना है। हैकर्स अक्सर इस पद्धति का उपयोग डेटा, विशेष रूप से उपयोगकर्ता गतिविधि डेटा चोरी करने के लिए करते हैं। वे व्यक्तिगत खातों तक पहुंचने के लिए पासवर्ड क्रैक करते हैं और आपके गतिविधि डेटा के आधार पर लक्षित विज्ञापनों का फायदा उठाने का लक्ष्य रखते हैं। यह अक्सर साइबर अपराधियों के लिए महत्वपूर्ण वित्तीय लाभ की ओर जाता है।

अब, आपको आश्चर्य हो सकता है कि यह कैसे काम करता है। ये अपराधी आपकी गतिविधि डेटा को तृतीय-पक्ष कंपनियों को बेचते हैं। ये कंपनियां तब इस जानकारी का उपयोग विशेष रूप से आपकी रुचियों के लिए विज्ञापनों को तैयार करने के लिए करती हैं, जिससे उनकी बिक्री की संभावना बढ़ जाती है। संक्षेप में, एक क्रूर बल हमला बिना जांच के उन लोगों के लिए एक आकर्षक व्यवसाय हो सकता है।

2. डेटा चोरी और पहचान धोखाधड़ी

न केवल क्रूर बल के हमलों से विज्ञापन शोषण के माध्यम से वित्तीय लाभ हो सकता है, बल्कि वे अक्सर पहचान की चोरी के लिए व्यक्तिगत डेटा चोरी करने के लिए भी उपयोग किए जाते हैं।

इस पद्धति में आपके खाते में अनधिकृत पहुंच प्राप्त करने के लिए एक क्रूर बल हमला शुरू करना शामिल है। मकसद? वित्तीय लाभ या पहचान की चोरी के लिए व्यक्तिगत डेटा चोरी करना।

आपकी पासवर्ड सुरक्षा को तोड़कर, वे संवेदनशील जानकारी प्राप्त करते हुए, आपके डेटा को भंग कर सकते हैं। इन डेटा उल्लंघनों के परिणामस्वरूप अक्सर चोरी की पहचान और वित्तीय नुकसान होता है।

वे धोखाधड़ी गतिविधियों को करने के लिए आपके क्रेडिट कार्ड विवरण, सामाजिक सुरक्षा नंबर या अन्य व्यक्तिगत डेटा का उपयोग करेंगे।

3. मैलवेयर प्रसार

साइबर अपराध की दुनिया में, ब्रूट फोर्स के हमले केवल व्यक्तिगत जानकारी चोरी करने के बारे में नहीं हैं, बल्कि वे सिस्टम को संक्रमित करने और व्यापक हमले शुरू करने के लिए मैलवेयर फैलाने के बारे में भी हैं। ब्रूट फोर्स हैकिंग के साथ, साइबर अपराधी आपके नेटवर्क में घुसपैठ कर सकते हैं और हानिकारक सॉफ़्टवेयर फैला सकते हैं। यह मैलवेयर सिस्टम को संक्रमित कर सकता है, फाइलों को दूषित कर सकता है और महत्वपूर्ण नुकसान पहुंचा सकता है।

लेकिन वहां क्यों रुकें? एक बार जब वे एक प्रणाली से समझौता कर लेते हैं, तो वे व्यापक हमले शुरू करने के लिए लॉन्चपैड के रूप में उपयोग कर सकते हैं। वे संभावित रूप से अन्य परस्पर जुड़े सिस्टम तक पहुंच सकते हैं और संक्रमित कर सकते हैं, मैलवेयर को और भी फैला सकते हैं। इस क्रूर बल के हमले का लक्ष्य सिर्फ एक जगह तबाही मचाना नहीं है, बल्कि जहां तक संभव हो विनाश को फैलाना है।

4. DDoS क्रियाओं के लिए सिस्टम अपहरण

जबकि आप सोच सकते हैं कि ब्रूट फोर्स के हमले पूरी तरह से डेटा चोरी करने के बारे में हैं, वे अक्सर डीडीओएस हमलों जैसे दुर्भावनापूर्ण गतिविधियों के लिए सिस्टम को हाईजैक करने के लिए उपयोग किए जाते हैं। एक ज्ञात पासवर्ड का अनुमान लगाकर, एक क्रूर बल हमला आपके नेटवर्क तक पहुंच प्राप्त कर सकता है।

एक बार अंदर जाने के बाद, हमलावर नियंत्रण ले सकता है, आपके सिस्टम को अन्य नेटवर्क पर DDoS हमले शुरू करने के लिए एक हथियार में बदल सकता है। यह दुर्भावनापूर्ण गतिविधि बड़े पैमाने पर व्यवधान पैदा कर सकती है, जिसके परिणामस्वरूप अक्सर प्रभावित व्यवसायों के लिए महत्वपूर्ण डाउनटाइम और वित्तीय नुकसान होता है।

यह केवल अनधिकृत पहुंच प्राप्त करने के बारे में नहीं है, बल्कि व्यापक नुकसान पहुंचाने के लिए उस पहुंच का उपयोग करने के बारे में भी है। इसलिए, अपनी डिजिटल संपत्ति को इन संभावित खतरों से बचाना महत्वपूर्ण है।

5. ब्रांड और वेबसाइट विरूपण को नुकसान पहुंचाना

आप विश्वास कर सकते हैं कि क्रूर बल के हमले केवल सिस्टम को बाधित करते हैं, लेकिन उनके पास डेटा चोरी करके या वेबसाइट को खराब करके कंपनी की प्रतिष्ठा को बर्बाद करने की क्षमता भी है।

जब कोई हमलावर डेटा चोरी करने के लिए ब्रूट फोर्स अटैक का उपयोग करता है, तो यह केवल अनधिकृत पहुंच प्राप्त करने के बारे में नहीं है। वे संवेदनशील जानकारी के बाद हैं, जिसका उपयोग वे अपने लाभ के लिए कर सकते हैं या उच्चतम बोली लगाने वाले को बेच सकते हैं।

इस चोरी किए गए डेटा के साथ, वे कंपनी की प्रतिष्ठा को महत्वपूर्ण नुकसान पहुंचा सकते हैं। इसी तरह, साइट को विरूपित करके, हमलावर अपने उपयोगकर्ताओं के बीच असुरक्षा की भावना पैदा कर सकता है।

यह वेबसाइट की प्रतिष्ठा को प्रभावित कर सकता है, जिससे विश्वास और संभावित व्यवसाय का नुकसान हो सकता है।

विभिन्न प्रकार के जानवर बल के हमले

अब, आइए विभिन्न प्रकार के क्रूर बल हमलों को समझने के लिए आगे बढ़ें।

आप सोच सकते हैं कि यह एक आकार-फिट-सभी विधि है, लेकिन वास्तव में चार मुख्य प्रकार हैं:

- सरल पाशविक बल के हमले

- शब्दकोश के हमले

- हाइब्रिड ब्रूट फोर्स के हमले

- रिवर्स ब्रूट फोर्स अटैक

प्रत्येक प्रकार के जानवर बल के हमले के अपने अनूठे लक्षण और तरीके होते हैं, जिनके बारे में हम आगे चर्चा करेंगे।

1. सरल पाशविक बल हमले

एक साधारण जानवर बल के हमले में पात्रों के सभी संभावित संयोजनों को व्यवस्थित रूप से तब तक आज़माना शामिल है जब तक कि सही न मिल जाए। यह सबसे बुनियादी और समय लेने वाला तरीका है, लेकिन यह कमजोर पासवर्ड के लिए प्रभावी हो सकता है।

इस हमले की विधि को बहुत अधिक परिष्कार की आवश्यकता नहीं है; यह सब दृढ़ता के बारे में है।

कुछ मामलों में, हमलावर अक्षरों, संख्याओं और प्रतीकों के हर एक संयोजन का प्रयास कर सकता है जब तक कि उन्हें सही न मिल जाए।

2. शब्दकोश हमले

सभी संभावित संयोजनों की कोशिश करने के बजाय, एक शब्दकोश हमला व्यापक रूप से उपयोग किए जाने वाले पासवर्ड की पूर्व-मौजूदा सूची का उपयोग करता है, जिसे शब्दकोश के रूप में जाना जाता है। यह केवल विकल्पों के पूर्वनिर्धारित सेट का परीक्षण करके समय बचाता है, जिससे यह एक साधारण जानवर बल हमले की तुलना में अधिक कुशल हो जाता है।

वे इस तथ्य पर निर्भर करते हैं कि बहुत से लोग सरल, आसानी से अनुमानित पासवर्ड का उपयोग करते हैं।

सबसे आम पासवर्ड की सूची का उपयोग करके, एक शब्दकोश हमला अक्सर सुरक्षा को तेजी से बायपास कर सकता है। इसलिए, आपको हमेशा सरल, सामान्य पासवर्ड संयोजनों से बचना चाहिए।

3. हाइब्रिड ब्रूट फोर्स अटैक

एक हाइब्रिड ब्रूट फोर्स हमला सरल जानवर बल और शब्दकोश हमलों दोनों के तत्वों को जोड़ता है। यह एक शब्दकोश सूची से शुरू होता है लेकिन फिर प्रत्येक शब्द में विविधताएं जोड़ता है, जैसे संख्याएं या विशेष वर्ण जोड़ना। यह विधि संभावित पासवर्ड की एक विस्तृत श्रृंखला को कवर करके सफलता की संभावना को बढ़ाती है।

यह विधि एक नियमित ब्रूट फोर्स हमले की तुलना में अधिक कुशल है और जटिल पासवर्ड के खिलाफ अधिक प्रभावी है।

4. रिवर्स ब्रूट फोर्स अटैक

पिछले प्रकारों के विपरीत, एक रिवर्स ब्रूट फोर्स हमला एकल पासवर्ड के बजाय एक विशिष्ट उपयोगकर्ता या कई उपयोगकर्ता नामों को लक्षित करता है। एक ही खाते के खिलाफ अलग-अलग पासवर्ड आज़माने के बजाय, यह कई खातों के खिलाफ एक ही पासवर्ड आज़माता है। यह एक अधिक लक्षित दृष्टिकोण है और तब उपयोगी हो सकता है जब हमलावर को लक्ष्य के बारे में कुछ जानकारी हो।

रिवर्स ब्रूट फोर्स अटैक का एक प्रमुख संकेत विभिन्न उपयोगकर्ता खातों से विफल लॉगिन प्रयासों की एक उच्च संख्या है लेकिन एक ही पासवर्ड के साथ। इसलिए, अपने खाते की सुरक्षा के प्रति हमेशा सतर्क रहें। सामान्य पासवर्ड का उपयोग न करें और असफल लॉगिन प्रयासों पर कड़ी नज़र रखें।

ब्रूट फोर्स हमलों को कैसे रोकें

आप कई तरीकों से क्रूर बल के हमलों को रोक सकते हैं।

1. मजबूत पासवर्ड प्रथाओं का उपयोग करें

जटिल पासवर्ड बनाना महत्वपूर्ण है जो हैकर्स के लिए अनुमान लगाना कठिन है। पासवर्ड जटिलता इस स्थिति में आपका सबसे अच्छा दोस्त है।

पासवर्ड को मजबूत करने के लिए अपरकेस और लोअरकेस अक्षरों, संख्याओं और विशेष वर्णों के मिश्रण का उपयोग करने पर विचार करें। इससे ब्रूट फोर्स अटैक के लिए आपका पासवर्ड क्रैक करना मुश्किल हो जाता है।

इसके अलावा, पासवर्ड शिक्षा इन हमलों को रोकने में महत्वपूर्ण भूमिका निभाती है। जोखिमों को समझें और सीखें कि खुद को कैसे सुरक्षित रखें। अपने डेटा को सुरक्षित करने के नवीनतम तरीकों पर अपडेट रहें।

2. उपयोगकर्ता पासवर्ड को बेहतर ढंग से सुरक्षित रखें

ब्रूट फोर्स हमलों के खिलाफ अपने पासवर्ड की बेहतर सुरक्षा के लिए, दो प्राथमिक तरीकों को नियोजित किया जाना चाहिए:

- हमेशा अपने प्रत्येक खाते के लिए अद्वितीय पासवर्ड का उपयोग करें।

- आपको जटिल, अद्वितीय पासवर्ड उत्पन्न करने और संग्रहीत करने के लिए पासवर्ड मैनेजर का उपयोग करने पर विचार करना चाहिए।

3. दो तरीकों से प्रमाणीकरण

जब भी यह उपलब्ध हो, दो-कारक प्रमाणीकरण का उपयोग करने पर विचार करें। इसके लिए आपको दो अलग-अलग सबूत प्रदान करके अपनी पहचान की पुष्टि करनी होगी। यह एक सफल ब्रूट फोर्स हमले की संभावना को काफी कम कर देता है, जिससे उपयोगकर्ता पासवर्ड को बेहतर ढंग से सुरक्षित रखने में मदद मिलती है।

यह मूर्खतापूर्ण नहीं है, लेकिन यह निश्चित रूप से अपने ट्रैक में एक क्रूर बल के हमले को रोक सकता है, जिससे आपकी साइबर सुरक्षा में काफी वृद्धि हो सकती है।

4. कैप्चा

कैप्चा का उपयोग करके, आप क्रूर बल के हमलों के खिलाफ रक्षा की एक और परत जोड़ रहे हैं। यह उपकरण उपयोगकर्ताओं को आगे बढ़ने से पहले यह साबित करने की आवश्यकता के द्वारा क्रूर बल के हमलों को रोकने में मदद करता है कि वे कंप्यूटर नहीं हैं। कैप्चा अक्सर आपको एक छवि में वस्तुओं या पात्रों की पहचान करने के लिए कहता है, एक ऐसा कार्य जो मनुष्यों के लिए आसान है लेकिन बॉट्स के लिए चुनौतीपूर्ण है। जब हैकर्स लॉगिन प्रयास को स्वचालित करने के लिए सॉफ़्टवेयर का उपयोग करने का प्रयास करते हैं, तो कैप्चा उन्हें अपने ट्रैक में रोक देगा।

प्रत्येक असफल कैप्चा प्रयास उपयोगकर्ता को ध्वजांकित करता है, लक्ष्य सर्वर को अभिभूत होने से बचाता है। तो, अगली बार जब आप अतिरिक्त कदम पर बड़बड़ाते हैं, तो याद रखें, यह आपकी रक्षा करने के लिए है। यह उन लगातार क्रूर बल हमलावरों को रोकने और आपकी जानकारी को सुरक्षित रखने का एक प्रभावी तरीका है।

5. लॉगिन प्रयास सीमित करें

यदि आप अपने खाते पर लॉगिन प्रयासों को सीमित करते हैं, तो आप क्रूर बल के हमलों के खिलाफ अपनी सुरक्षा में उल्लेखनीय वृद्धि करेंगे। यह उपाय एक सफल संपूर्ण कुंजी खोज की संभावना को कम करके हमलावरों को रोकता है।

याद रखें, एक ब्रूट फोर्स अटैक में अनधिकृत पहुंच प्राप्त करने के लिए हर संभव पासवर्ड संयोजन की कोशिश करना शामिल है। यह प्रतिबंधित करके कि कोई व्यक्ति कितनी बार लॉग इन करने का प्रयास कर सकता है, आप इस प्रक्रिया को तेजी से और अधिक कठिन बना देते हैं।

यह कदम क्रेडेंशियल स्टफिंग के खिलाफ विशेष रूप से सहायक है, जहां हमलावर चोरी किए गए पासवर्ड का उपयोग करते हैं। यदि वे कुछ प्रयासों के बाद भी अंदर नहीं जा सकते हैं, तो वे आगे बढ़ने की संभावना रखते हैं।

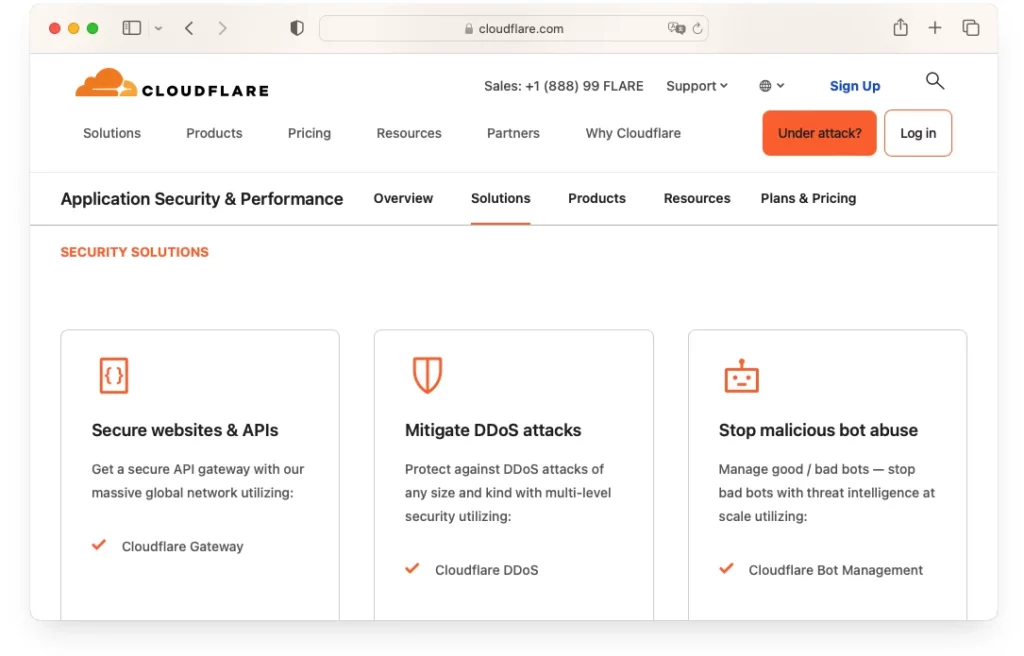

6. क्लाउडफ्लेयर

क्लाउडफ्लेयर एक ढाल की तरह काम करता है, जो आपकी एन्क्रिप्शन कुंजियों को इंद्रधनुष तालिका के हमलों से बचाता है, एक प्रकार का ब्रूट फोर्स अटैक जो पासवर्ड हैश को क्रैक करने के लिए प्रीकंप्यूटेड टेबल का उपयोग करता है।

सेवा आपकी साइट पर ट्रैफ़िक की निगरानी करती है, संदिग्ध गतिविधि की पहचान करती है और उसे रोकती है। यह साइबर खतरों के खिलाफ लड़ाई में एक शक्तिशाली उपकरण है, जिससे हैकर्स के लिए सफल होना बहुत कठिन हो जाता है।

यदि आप सुरक्षा के बारे में गंभीर हैं तो Cloudflare आपका सबसे अच्छा दांव हो सकता है।

अक्सर पूछे जाने वाले प्रश्न

क्या क्रूर बल के हमले अवैध हैं?

हां, ब्रूट फोर्स हमले अवैध हैं क्योंकि उनमें सिस्टम और डेटा तक अनधिकृत पहुंच शामिल है।

क्या ब्रूट फोर्स एक डीडीओएस हमला है?

नहीं, जबकि दोनों साइबर हमले हैं, वे अलग हैं। ब्रूट फोर्स पासवर्ड या एन्क्रिप्शन को लक्षित करता है, जबकि DDoS ट्रैफ़िक के साथ एक सिस्टम को अभिभूत करता है।

एक पाशविक बल में कितना समय लग सकता है?

यह पासवर्ड जटिलता और हमलावर की कम्प्यूटेशनल शक्ति के आधार पर व्यापक रूप से भिन्न होता है। यह मिनटों से लेकर वर्षों तक हो सकता है।

क्या जन्मदिन का हमला एक क्रूर बल हमला है?

नहीं, जन्मदिन का हमला एक विशिष्ट प्रकार का क्रिप्टोग्राफ़िक हमला है जो संभाव्यता सिद्धांत में जन्मदिन की समस्या के पीछे गणित का शोषण करता है।

क्या ब्रूट फोर्स पासवर्ड क्रैकिंग के समान है?

हां, ब्रूट फोर्स पासवर्ड क्रैकिंग की एक विधि है। हालांकि, सभी पासवर्ड क्रैकिंग क्रूर बल का उपयोग नहीं करते हैं; अन्य तरीके भी हैं।

समाप्ति

तो, अब आपने सीखा है कि ब्रूट फोर्स अटैक क्या है, यह कैसे काम करता है और हैकर्स इसका इस्तेमाल क्यों करते हैं।

आप विभिन्न प्रकार के क्रूर बल के हमलों और उन्हें रोकने के तरीके को भी समझते हैं।

याद रखें, अपने डेटा को सुरक्षित करने के लिए सतर्क और सक्रिय रहना महत्वपूर्ण है। अपने पासवर्ड को हमेशा जटिल और अद्वितीय रखें, और इन हमलों का पता लगाने और रोकने वाले टूल का उपयोग करने पर विचार करें।

डिजिटल दुनिया में सुरक्षित रहें!

आज ऑर्डर करते समय एसएसएल प्रमाणपत्रों पर 10% की बचत करें!

तेजी से जारी करना, मजबूत एन्क्रिप्शन, 99.99% ब्राउज़र ट्रस्ट, समर्पित समर्थन और 25 दिन की मनी-बैक गारंटी। कूपन कोड: SAVE10