A primera vista, un certificado SSL parece sencillo. Lo instalas en tu servidor para proteger los datos confidenciales de tus visitantes, y funciona a la perfección hasta su caducidad. La mayoría de los propietarios de sitios web rara vez profundizan en los aspectos técnicos de SSL/TLS.

Dejan que los profesionales se ocupen de la configuración y renovación de los certificados. A muchos ni siquiera les importará la diferencia entre certificados raíz y certificados intermedios, pero si quieres instalar tu cert por ti mismo, deberías conocer el mecanismo que hay detrás.

Índice

- Certificados raíz, intermedios y de servidor

- Programas raíz y almacenes raíz

- Infraestructura de clave pública

- Firmas digitales

- ¿Qué es la cadena de confianza SSL?

- ¿Qué es un certificado SSL raíz?

- ¿Qué es un certificado SSL intermedio?

- ¿Qué es un certificado SSL de servidor?

- ¿Cuál es la diferencia entre un certificado raíz y uno intermedio?

- ¿Cómo saber si un certificado es raíz o intermedio?

Certificados raíz, intermedios y de servidor

Los usuarios sin experiencia previa que prefieran instalar un certificado SSL por sí mismos se llevarán una sorpresa. En cuanto abren la carpeta del archivo ZIP que la CA (autoridad de certificación) les ha enviado por correo electrónico, descubren no uno, sino un par de archivos SSL.

Uno es el certificado de servidor emitido para su dominio; el otro es el certificado intermedio y, por último, también está el certificado raíz. El certificado intermedio vincula su certificado de servidor al certificado raíz. En conjunto, forman la cadena de confianza SSL. Si falta uno de los componentes de la cadena, los navegadores no confiarán en el certificado SSL del servidor y emitirán una advertencia HTTPS.

Espera, ¿qué? Certificados de servidor, certificados intermedios, certificados raíz, cadena de confianza… es demasiado para los novatos. Si eres uno de ellos no te preocupes, en este artículo te explicaremos la diferencia entre certificados raíz y certificados intermedios y por qué son cruciales para el funcionamiento de SSL/TLS. Pero antes, unas palabras sobre la estructura que los mantiene unidos.

Programas raíz y almacenes raíz

El certificado raíz es un elemento crucial de toda la arquitectura SSL/TLS, ya que valida el certificado del usuario final y mantiene todo en su sitio. Hackear un certificado raíz es el peor escenario posible, ya que compromete todos sus certificados intermedios y de servidor.

Para gestionar los certificados raíz y sus claves públicas de forma más eficaz y segura, las principales empresas tecnológicas han desarrollado programas raíz que, además de seguir estrictas directrices y normativas, incluyen un almacén raíz.

El almacén raíz incluye certificados raíz predescargados (y sus claves públicas) que permanecen en el sistema operativo del dispositivo o en software de terceros, como los navegadores web. He aquí algunos ejemplos de programas raíz populares.

- Manzana

- Mozilla

- Microsoft

Aunque no todos los programas raíz exigen un cumplimiento idéntico, se adhieren estrictamente a los requisitos básicos del foro CA/B.

Infraestructura de clave pública

La infraestructura de clave pública, o PKI, es la base del sector SSL, ya que ejecuta los intrincados procesos que subyacen a la emisión de certificados y la validación de usuarios. Las claves públicas y privadas trabajan juntas para cifrar y descifrar datos confidenciales a través de una red.

Los certificados SSL contienen la clave pública, mientras que el servidor de origen tiene la clave privada. Cuando los navegadores intentan conectarse a servidores, el protocolo SSL utiliza criptografía de clave pública para identificar el servidor de origen e intercambiar datos. Si el certificado SSL del sitio no es válido, la conexión no será segura. Más información sobre los certificados SSL y su funcionamiento.

Firmas digitales

Las firmas digitales son firmas electrónicas avanzadas que requieren la verificación de la identidad mediante una clave o un certificado asociado a ellas. En el contexto de SSL, considérelos una certificación digital.

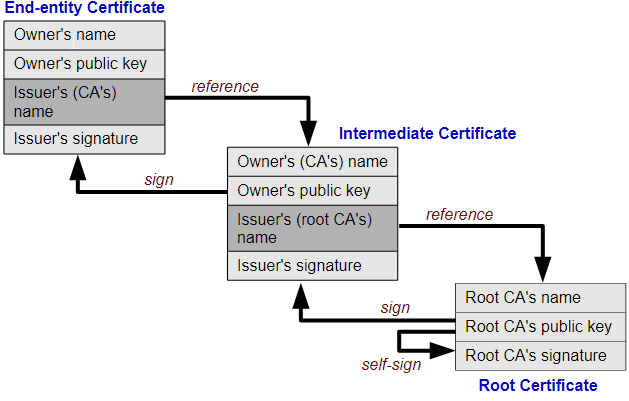

Como verás en el diagrama de la cadena de confianza SSL, un certificado raíz firma digitalmente un certificado intermedio y pasa parte de su confianza al SSL intermedio. Este último es de confianza automática porque la firma procede directamente de la raíz.

Un navegador utiliza la clave pública para verificar las firmas digitales y autenticar el certificado del servidor (usuario final). Comprueba cada certificado dentro de la cadena de confianza SSL hasta el certificado raíz final que viene preinstalado en el almacén raíz del navegador. Si el navegador puede identificar todos los certificados de la cadena, no confiará en tu certificado SSL.

¿Qué es la cadena de confianza SSL?

Volvamos a la cadena de confianza y veamos el cuadro completo. La cadena de confianza SSL es una lista ordenada de certificados que permite al receptor (un navegador web) verificar que el remitente (su servidor seguro) y la CA son fiables.

La imagen siguiente ilustra el funcionamiento de la cadena de confianza:

Crédito de la imagen: Yanpas – CC BY-SA 4.0

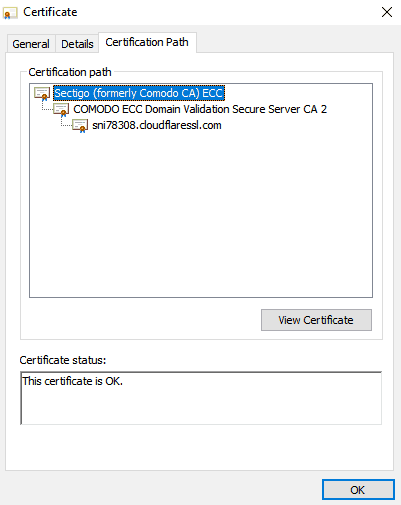

También puede inspeccionar la confianza de la cadena SSL haciendo clic en el candado de cualquier sitio web y seleccionando la pestaña Ruta de certificación. Si nos fijamos en la ruta de certificación de SSL Dragon, verá de arriba a abajo, el certificado raíz, certificado intermedio y certificado de servidor (SSL Dragon utiliza un certificado SSL de Cloudflare como parte del servicio CDN).

Ahora que ya conoce la cadena de confianza, analicemos cada uno de los elementos.

¿Qué es un certificado SSL raíz?

Un certificado SSL raíz se sitúa en la parte superior de la jerarquía de confianza y es la columna vertebral de la infraestructura de clave pública. Los certificados SSL raíz están firmados por autoridades de certificación de confianza. ¿Quién decide qué CA es digna de confianza? En pocas palabras, navegadores y aplicaciones porque incluyen un almacén raíz en su paquete de instalación.

Un almacén raíz es una lista de certificados raíz predescargados y de confianza de varias CA. Por ejemplo, si el certificado raíz de la CA no está incluido en el almacén raíz de Google, Chrome marcará el sitio web que utiliza dicha CA como no seguro. Puede obtener más información sobre las autoridades de certificación y quién las regula.

Un certificado raíz se utiliza para emitir otros certificados. Si se robaran las claves raíz privadas, los ciberdelincuentes falsificarían sus propios certificados de confianza. Como resultado, todos los certificados existentes firmados por la CA pirateada tendrían que ser revocados. Si algo va mal con el certificado raíz, la CA se elimina rápidamente de todos los almacenes raíz y deja de existir.

Para evitar lo impensable, las CA utilizan rigurosos procedimientos de seguridad. Almacenan la clave CA en un único Módulo de Seguridad Hardware. Además, el dispositivo informático físico reside en una cámara acorazada cerrada con puertas de acero y guardias.

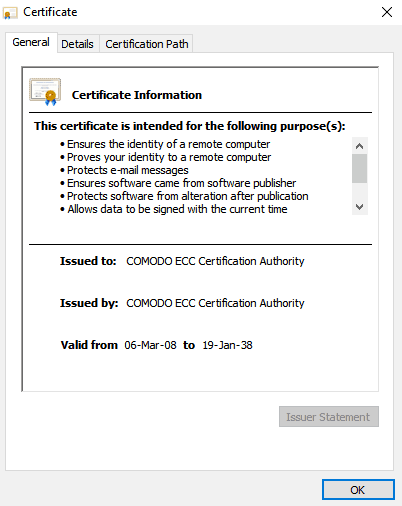

A diferencia de los certificados comerciales, los certificados raíz tienen una vida útil mucho más larga. Aquí está el período de validez de Sectigo (antes Comodo CA) ECC. Como puede ver, expira en el lejano 2038.

¿Qué es un certificado SSL intermedio?

Emitir un certificado SSL al usuario final directamente desde el certificado raíz es demasiado peligroso. Para protegerse aún más, las CA crearon otra capa de seguridad: el certificado intermedio.

La CA raíz firma la raíz intermedia con su clave privada y, a su vez, la CA intermedia utiliza su clave privada para emitir certificados SSL al público en general. El certificado o certificados intermedios (algunas CA utilizan varios certificados intermedios entre el certificado raíz y el del usuario final) actúan como vínculo de confianza.

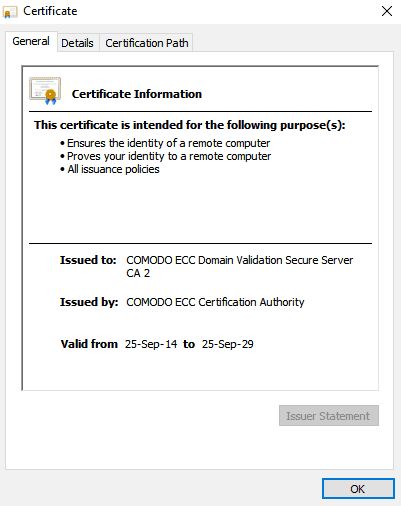

Los navegadores los necesitan para identificar la CA raíz y aceptar el certificado del servidor. Por eso es posible que la carpeta de instalación de SSL contenga un certificado intermedio junto con el certificado principal. Los certificados intermedios también tienen una validez más larga que los certificados SSL de usuario final, aunque es más corta que la validez de un certificado raíz.

¿Qué es un certificado SSL de servidor?

Un certificado SSL de servidor, también denominado certificado SSL primario o certificado de usuario final, lo emite una autoridad de certificación para su nombre de dominio. Verifica la titularidad del dominio y, en función del nivel de validación, el estatuto jurídico de una empresa.

Los certificados de servidor se firman a partir de certificados intermedios, que proceden de los certificados raíz. Los certificados SSL de servidor tienen una validez de un año y son los certificados que todo el mundo obtiene al solicitar SSL.

Para cifrar su sitio web y activar HTTPS, debe instalar un certificado SSL en su servidor. De ahí su nombre: certificados SSL de servidor.

¿Cuál es la diferencia entre un certificado raíz y uno intermedio?

La comparación entre certificado raíz e intermedio se reduce a su posición jerárquica en la cadena de confianza. Sin certificados raíz ni CA raíz, no habrá certificados intermedios ni certificados de servidor.

Esto es lo que diferencia a los certificados raíz de los intermedios:

1. Su valor global

Los certificados raíz son el núcleo de todo el proceso de emisión de SSL. Si un certificado raíz se ve comprometido, la infracción podría llevar a la quiebra a la CA que lo emitió. Por otro lado, los certificados intermedios, aunque también son importantes, son, en última instancia, meros intermediarios y tienen un peso menor en la cadena de confianza.

2. Secuencia de firma digital

El certificado raíz utiliza la clave privada para firmar el certificado intermedio, mientras que este último utiliza la misma clave para firmar otros intermedios y el certificado del servidor.

3. Procedimiento de expedición

La autoridad de certificación firma el certificado raíz, que luego se incluye en los almacenes raíz de diversas aplicaciones y programas. Para proteger mejor sus certificados raíz, las CA utilizan certificados intermedios que actúan como “intermediarios” entre los certificados raíz y los del servidor.

4. Vida útil

Los certificados raíz duran entre 10 y 20 años, mientras que los intermedios tienen una validez más corta por motivos de seguridad. A medida que se avanza en la cadena de confianza, la validez de SSL disminuye, y los certificados de usuario final sólo tienen una vida útil de un año.

5. Protocolo de almacenamiento

Los certificados raíz residen en un módulo de seguridad de hardware a prueba de balas, detrás de puertas cerradas y bajo la supervisión de guardias las 24 horas del día, los 7 días de la semana. En cuanto a los certificados intermedios, se almacenan en su servidor en el directorio de instalación.

¿Cómo saber si un certificado es raíz o intermedio?

Puede distinguir un certificado raíz de uno intermedio inspeccionando el propio certificado. Si los campos Emitido por y Emitido para son idénticos, se trata de un certificado raíz, ya que sólo una autoridad de certificación válida puede emitir certificados raíz de confianza; en caso contrario, se trata de un certificado intermedio.

Otra forma de diferenciarlos sería comprobar la Trayectoria de Certificación. La certificación que aparece al principio de la lista es el certificado raíz, seguido de los certificados intermedios y del servidor. Como ya hemos mencionado, los certificados raíz tienen la validez más larga, por lo que también puede fijarse en las fechas al comparar los certificados raíz e intermedios

Palabras finales

Esperamos que ahora tenga una idea completa de lo que realmente hace que un certificado digital sea tan seguro. Al comprender cuál es la diferencia entre certificados raíz y certificados intermedios, habrás resuelto el rompecabezas SSL/TLS. La cadena de confianza SSL es una de las razones por las que los certificados SSL son omnipresentes y eficaces. El otro es el cifrado de alta gama imposible de descifrar incluso por el hacker más brillante.

Preguntas frecuentes

Al solicitar un certificado SSL, la CA entrega los archivos de instalación en una carpeta ZIP archivada. En su interior, encontrará el certificado de servidor emitido para su dominio y un archivo CA Bundle que contiene los certificados raíz e intermedio. Algunas CA pueden enviar los certificados raíz e intermedio en archivos de texto separados

Copiar enlace

No es necesario que identifique los certificados raíz e intermedio al configurar su certificado SSL si los ha recibido dentro de un archivo CA Bundle. Abra el archivo con cualquier editor de texto y observará que todos los certificados están dentro en el orden correcto. Si ha recibido los certificados raíz e intermedio en archivos separados, compruebe el nombre del archivo, ya que debe incluir la palabra “raíz” o “intermedio” para facilitar su identificación.

Copiar enlace

Para combinar los certificados raíz e intermedio, debe encadenarlos todos (excluyendo el certificado del servidor) en el orden de verificación. La forma más rápida es copiar el contenido de su certificado raíz y pegarlo debajo de los certificados intermedios. El archivo combinado tendrá el siguiente orden:

- Certificado intermedio 1

- Certificado intermedio 2

- Certificado raíz para completar la cadena de confianza.

Copiar enlace

Si falta un certificado raíz, la solución es descargar primero la CA raíz de confianza y luego intentar instalar de nuevo el certificado. Para solucionar el error de falta de certificado intermedio, asegúrese de que ha seguido todos los pasos de instalación de SSL necesarios para su servidor, incluida la carga de los certificados intermedios en el orden y formato de archivo correctos.

Copiar enlace

Ahorre un 10% en certificados SSL al realizar su pedido hoy mismo.

Emisión rápida, cifrado potente, 99,99% de confianza del navegador, asistencia dedicada y garantía de devolución del dinero en 25 días. Código del cupón: SAVE10