Vous avez probablement entendu parler des attaques par force brute, mais vous vous demandez peut-être ce qu’est exactement une attaque par force brute.

Imaginez un voleur essayant toutes les clés possibles pour ouvrir une serrure – c’est essentiellement ce qu’est une attaque par force brute, mais dans le monde numérique.

Dans cet article, vous apprendrez comment ils fonctionnent, pourquoi ils sont utilisés, quels en sont les différents types et, surtout, comment vous pouvez les éviter.

Plongeons dans les eaux troubles des cybermenaces.

Table des matières

- Qu’est-ce qu’une attaque par force brute ?

- Comment fonctionne une attaque par force brute ?

- Les raisons des attaques par force brute

- Les différents types d’attaques par force brute

- Comment prévenir les attaques par force brute

Qu’est-ce qu’une attaque par force brute ?

En termes simples, une attaque par force brute est une méthode d’essai et d’erreur utilisée par les attaquants pour accéder à un compte ou à un système. Les attaquants utilisent un logiciel automatisé pour générer un grand nombre de suppositions consécutives afin de déchiffrer un mot de passe ou de crypter des données.

Imaginez que vous essayez de forcer un cadenas avec un code à trois chiffres. Vous commencez par 000 et vous allez jusqu’à 999, n’est-ce pas ? Il s’agit d’un exemple d’attaque par force brute. Il s’agit d’une approche aveugle et directe, mais elle peut s’avérer efficace, en particulier contre les mots de passe faibles.

Comment fonctionne une attaque par force brute ?

Pour comprendre ce qu’est une attaque par force brute, il faut comprendre comment elle fonctionne, et c’est en fait assez simple. Une attaque par force brute utilise une grande puissance de calcul pour essayer systématiquement tous les mots de passe possibles jusqu’à ce que le bon mot de passe soit trouvé. Pour ce faire, il faut faire plusieurs tentatives de connexion jusqu’à ce que le mot de passe correct soit verrouillé.

Les attaques par force brute peuvent prendre du temps et nécessiter beaucoup de ressources informatiques. C’est pourquoi ils sont souvent utilisés en dernier recours, lorsque d’autres méthodes de piratage plus sophistiquées échouent.

Maintenant, creusons un peu plus loin. Imaginez que vous ayez une serrure à combinaison et que vous ayez oublié le code. Vous n’avez d’autre choix que d’essayer toutes les combinaisons possibles jusqu’à ce que vous trouviez la bonne. C’est essentiellement ainsi que fonctionne une attaque par force brute. Cependant, dans le domaine de la cybersécurité, la serrure est un compte d’utilisateur et les combinaisons sont des mots de passe possibles.

La clé d’une attaque par force brute réussie est la persistance et une puissance de calcul suffisante. Plus le mot de passe est complexe, plus il y a de combinaisons de mots de passe à essayer. Il s’agit d’une méthode de piratage simple, mais efficace, qui peut avoir des effets dévastateurs si vous n’êtes pas correctement protégé.

Les raisons des attaques par force brute

Vous vous demandez peut-être pourquoi les attaques par force brute se produisent.

Les motivations de ces attaques peuvent aller du gain financier au désir de semer le chaos.

Examinons quelques raisons courantes pour lesquelles un attaquant pourrait avoir recours à cette méthode.

1. Exploitation des publicités et des données des utilisateurs

L’une des raisons pour lesquelles vous mèneriez une attaque par force brute serait d’exploiter les publicités ou les données des utilisateurs à des fins financières. Les pirates utilisent souvent cette méthode pour voler des données, en particulier des données d’activité des utilisateurs. Ils craquent les mots de passe pour accéder aux comptes personnels et visent à exploiter des publicités ciblées en fonction de vos données d’activité. Les cybercriminels en tirent souvent un profit financier important.

Vous vous demandez peut-être comment cela fonctionne. Ces criminels vendent vos données d’activité à des entreprises tierces. Ces entreprises utilisent ensuite ces informations pour adapter les publicités à vos centres d’intérêt, ce qui augmente leurs chances de réaliser une vente. Par essence, une attaque par force brute peut être une activité lucrative pour ceux qui n’ont pas de scrupules.

2. Vol de données et fraude à l’identité

Les attaques par force brute peuvent non seulement conduire à des gains financiers grâce à l’exploitation des publicités, mais elles sont également fréquemment utilisées pour voler des données personnelles à des fins d’usurpation d’identité.

Cette méthode consiste à lancer une attaque par force brute pour obtenir un accès non autorisé à votre compte. Le motif ? Voler des données personnelles à des fins financières ou d’usurpation d’identité.

En brisant la sécurité de votre mot de passe, ils peuvent s’introduire dans vos données et obtenir des informations sensibles. Ces violations de données entraînent souvent des vols d’identité et des pertes financières.

Ils utiliseront les données de votre carte de crédit, votre numéro de sécurité sociale ou d’autres données personnelles pour commettre des activités frauduleuses.

3. Propagation des logiciels malveillants

Dans le monde de la cybercriminalité, les attaques par force brute ne visent pas seulement à voler des informations personnelles, mais aussi à propager des logiciels malveillants afin d’infecter les systèmes et de lancer des attaques de plus grande envergure. Grâce au piratage par force brute, les cybercriminels peuvent infiltrer votre réseau et diffuser des logiciels nuisibles. Ce logiciel malveillant peut infecter les systèmes, corrompre les fichiers et causer des dommages importants.

Mais pourquoi s’arrêter là ? Une fois qu’ils ont compromis un système, ils peuvent l’utiliser comme rampe de lancement pour lancer des attaques plus vastes. Ils peuvent potentiellement accéder à d’autres systèmes interconnectés et les infecter, propageant ainsi le logiciel malveillant encore plus loin. L’objectif de cette attaque par force brute n’est pas seulement de causer des ravages en un seul endroit, mais de répandre la destruction aussi loin que possible.

4. Détournement de système pour les actions DDoS

Si l’on peut penser que les attaques par force brute visent uniquement à voler des données, elles sont souvent utilisées pour détourner des systèmes en vue d’activités malveillantes, telles que les attaques DDoS. En devinant un mot de passe connu, une attaque par force brute peut pénétrer dans votre réseau.

Une fois à l’intérieur, l’attaquant peut prendre le contrôle et transformer votre système en une arme pour lancer des attaques DDoS sur d’autres réseaux. Cette activité malveillante peut provoquer des perturbations massives, entraînant souvent des temps d’arrêt importants et des pertes financières pour les entreprises concernées.

Il ne s’agit pas seulement d’obtenir un accès non autorisé, mais aussi d’utiliser cet accès pour causer un préjudice généralisé. Il est donc essentiel de protéger vos actifs numériques contre ces menaces potentielles.

5. Atteinte à la marque et défiguration de sites web

On pourrait croire que les attaques par force brute ne font que perturber les systèmes, mais elles peuvent aussi ruiner la réputation d’une entreprise en volant des données ou en défigurant le site web.

Lorsqu’un pirate utilise une attaque par force brute pour voler des données, il ne s’agit pas seulement d’obtenir un accès non autorisé. Ils recherchent des informations sensibles qu’ils peuvent utiliser à leur avantage ou vendre au plus offrant.

Avec ces données volées, ils peuvent nuire considérablement à la réputation d’une entreprise. De même, en défigurant le site, l’attaquant peut créer un sentiment d’insécurité chez ses utilisateurs.

Cela peut avoir un impact sur la réputation du site web, entraînant une perte de confiance et d’affaires potentielles.

Les différents types d’attaques par force brute

Passons maintenant à la compréhension des différents types d’attaques par force brute.

Vous pensez peut-être qu’il s’agit d’une méthode unique, mais il existe en fait quatre types principaux :

- Attaques simples par force brute

- Attaques du dictionnaire

- Attaques hybrides par force brute

- Inverser les attaques par force brute

Chaque type d’attaque par force brute présente des caractéristiques et des méthodes qui lui sont propres, que nous aborderons plus loin.

1. Attaques simples par force brute

Une simple attaque par force brute consiste à essayer systématiquement toutes les combinaisons possibles de caractères jusqu’à ce que la bonne soit trouvée. C’est la méthode la plus simple et la plus longue, mais elle peut être efficace pour les mots de passe faibles.

Cette méthode d’attaque ne nécessite pas une grande sophistication ; tout est question de persistance.

Dans certains cas, l’attaquant peut essayer toutes les combinaisons de lettres, de chiffres et de symboles jusqu’à ce qu’il trouve la bonne.

2. Attaques par dictionnaire

Au lieu d’essayer toutes les combinaisons possibles, une attaque par dictionnaire utilise une liste préexistante de mots de passe largement utilisés, connue sous le nom de dictionnaire. Il permet de gagner du temps en ne testant qu’un ensemble prédéfini d’options, ce qui le rend plus efficace qu’une simple attaque par force brute.

Ils reposent sur le fait que de nombreuses personnes utilisent des mots de passe simples et faciles à deviner.

En utilisant une liste des mots de passe les plus courants, une attaque par dictionnaire permet souvent de contourner rapidement la sécurité. C’est pourquoi vous devez toujours éviter les combinaisons de mots de passe simples et courantes.

3. Attaques hybrides par force brute

Une attaque hybride par force brute combine des éléments de l’attaque simple par force brute et de l’attaque par dictionnaire. Il commence par une liste de dictionnaires, mais ajoute ensuite des variations à chaque mot, par exemple en ajoutant des chiffres ou des caractères spéciaux. Cette méthode augmente les chances de succès en couvrant un plus large éventail de mots de passe possibles.

Cette méthode est plus efficace qu’une attaque par force brute classique et plus efficace contre les mots de passe complexes.

4. Attaques par force brute inversée

Contrairement aux types précédents, une attaque par force brute inverse cible un utilisateur spécifique ou plusieurs noms d’utilisateur au lieu d’un seul mot de passe. Au lieu d’essayer différents mots de passe pour un seul compte, il essaie un seul mot de passe pour plusieurs comptes. Il s’agit d’une approche plus ciblée qui peut s’avérer utile lorsque l’attaquant dispose de certaines informations sur la cible.

L’un des principaux signes d’une attaque par force brute inversée est un nombre élevé de tentatives de connexion infructueuses à partir de comptes d’utilisateurs différents, mais avec le même mot de passe. Soyez donc toujours vigilant quant à la sécurité de votre compte. N’utilisez pas de mots de passe communs et surveillez de près les tentatives de connexion qui échouent.

Comment prévenir les attaques par force brute

Vous pouvez empêcher les attaques par force brute de plusieurs façons.

1. Utiliser des pratiques plus rigoureuses en matière de mots de passe

Il est essentiel de créer des mots de passe complexes, difficiles à deviner pour les pirates. La complexité du mot de passe est votre meilleur ami dans cette situation.

Pensez à utiliser un mélange de lettres majuscules et minuscules, de chiffres et de caractères spéciaux pour renforcer les mots de passe. Cela rend difficile les attaques par force brute pour déchiffrer votre mot de passe.

En outre, l’apprentissage des mots de passe joue un rôle important dans la prévention de ces attaques. Comprenez les risques et apprenez à vous protéger. Restez informé des derniers moyens de sécuriser vos données.

2. Mieux protéger les mots de passe des utilisateurs

Pour mieux protéger vos mots de passe contre les attaques par force brute, deux méthodes principales doivent être employées :

- Utilisez toujours des mots de passe uniques pour chacun de vos comptes.

- Vous devriez envisager d’utiliser un gestionnaire de mots de passe pour générer et stocker des mots de passe complexes et uniques.

3. Authentification à deux facteurs

Pensez à utiliser l’authentification à deux facteurs chaque fois qu’elle est disponible. Il vous demande de confirmer votre identité en fournissant deux preuves distinctes. Il réduit considérablement les chances de réussite d’une attaque par force brute, ce qui permet de mieux protéger les mots de passe des utilisateurs.

Cette méthode n’est pas infaillible, mais elle peut certainement stopper net une attaque par force brute, ce qui renforce considérablement votre cybersécurité.

4. Captcha

En utilisant le CAPTCHA, vous ajoutez une couche supplémentaire de défense contre les attaques par force brute. Cet outil permet de prévenir les attaques par force brute en demandant aux utilisateurs de prouver qu’ils ne sont pas un ordinateur avant de pouvoir continuer. Les CAPTCHA vous demandent souvent d’identifier des objets ou des caractères dans une image, une tâche facile pour les humains mais difficile pour les robots. Lorsque des pirates tentent d’utiliser un logiciel pour automatiser une tentative de connexion, le CAPTCHA les arrête dans leur élan.

Chaque tentative de CAPTCHA qui échoue signale l’utilisateur, ce qui évite au serveur cible d’être submergé. Ainsi, la prochaine fois que vous vous plaindrez d’une étape supplémentaire, rappelez-vous qu’elle est là pour vous protéger. Il s’agit d’une méthode efficace pour dissuader les attaquants persistants par force brute et assurer la sécurité de vos informations.

5. Limiter les tentatives de connexion

Vous augmenterez considérablement votre protection contre les attaques par force brute si vous limitez le nombre de tentatives de connexion à votre compte. Cette mesure dissuade les attaquants en réduisant les chances de réussite d’une recherche exhaustive de clés.

Rappelez-vous qu’une attaque par force brute consiste à essayer toutes les combinaisons possibles de mots de passe pour obtenir un accès non autorisé. En limitant le nombre de tentatives de connexion, vous rendez ce processus exponentiellement plus difficile.

Cette étape est particulièrement utile pour lutter contre le “credential stuffing”, qui consiste à utiliser des mots de passe volés. S’ils n’y parviennent pas après quelques tentatives, ils passeront probablement à autre chose.

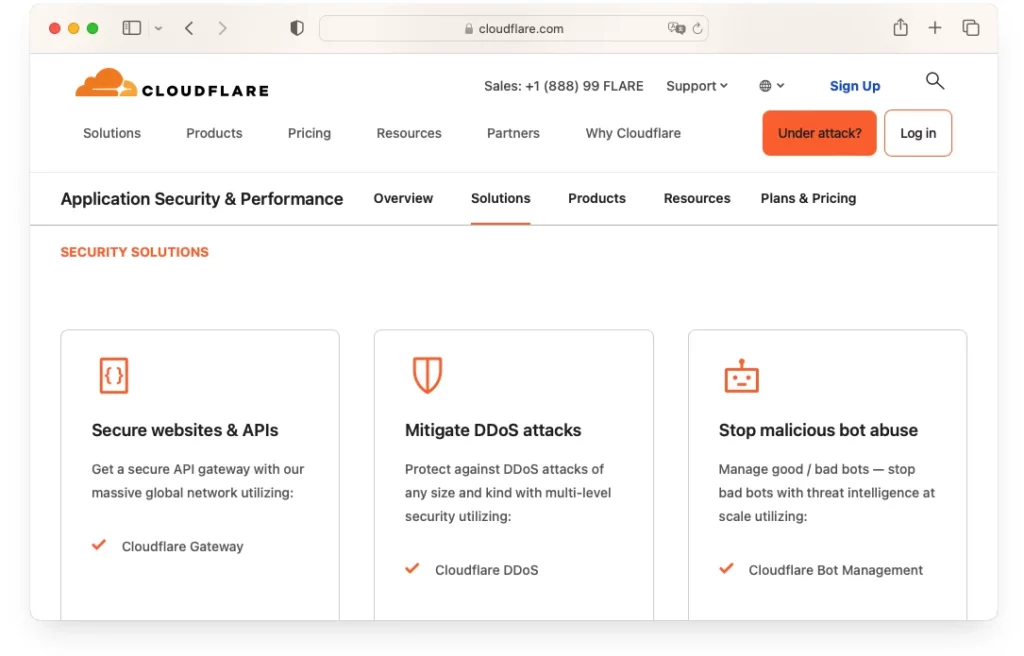

6. Cloudflare (en anglais)

Cloudflare agit comme un bouclier, protégeant vos clés de chiffrement des attaques par table arc-en-ciel, un type d’attaque par force brute qui utilise des tables précalculées pour déchiffrer les hachages de mots de passe.

Ce service surveille le trafic vers votre site, identifie et bloque les activités suspectes. Il s’agit d’un outil puissant dans la lutte contre les cybermenaces, qui rend la tâche des pirates informatiques beaucoup plus difficile.

Cloudflare pourrait être votre meilleur choix si vous êtes très attaché à la sécurité.

FAQ

Les attaques par force brute sont-elles illégales ?

Oui, les attaques par force brute sont illégales car elles impliquent un accès non autorisé aux systèmes et aux données.

La force brute est-elle une attaque DDOS ?

Non, bien qu’il s’agisse dans les deux cas de cyberattaques, elles sont différentes. La force brute cible les mots de passe ou le cryptage, tandis que le DDoS submerge un système de trafic.

Combien de temps peut durer une force brute ?

Il varie considérablement en fonction de la complexité du mot de passe et de la puissance de calcul de l’attaquant. Elle peut aller de quelques minutes à plusieurs années.

Une attaque par anniversaire est-elle une attaque par force brute ?

Non, une attaque par anniversaire est un type spécifique d’attaque cryptographique qui exploite les mathématiques qui sous-tendent le problème des anniversaires dans la théorie des probabilités.

La force brute est-elle la même chose que le craquage de mot de passe ?

Oui, la force brute est une méthode de craquage de mot de passe. Cependant, le piratage de mots de passe n’utilise pas toujours la force brute ; il existe également d’autres méthodes.

Conclusion

Vous savez maintenant ce qu’est une attaque par force brute, comment elle fonctionne et pourquoi les pirates l’utilisent.

Vous comprenez également les différents types d’attaques par force brute et comment les prévenir.

Rappelez-vous qu’il est essentiel de rester vigilant et proactif dans la sécurisation de vos données. Veillez à ce que vos mots de passe soient toujours complexes et uniques, et envisagez d’utiliser des outils qui détectent et préviennent ces attaques.

Restez en sécurité dans le monde numérique !

Economisez 10% sur les certificats SSL en commandant aujourd’hui!

Émission rapide, cryptage puissant, confiance de 99,99 % du navigateur, assistance dédiée et garantie de remboursement de 25 jours. Code de coupon: SAVE10