आप लगातार साइबर हमलों के खतरे में हैं, उनमें से एक क्रूर बल के हमले हैं। वे अथक, स्वचालित खतरे हैं जो हर संभव संयोजन की कोशिश करके आपके पासवर्ड को क्रैक करने की कोशिश कर रहे हैं। सौभाग्य से, आप रक्षाहीन नहीं हैं।

इस लेख में, आप सीखेंगे कि ब्रूट फोर्स के हमलों को कैसे रोका जाए और उन्हें पहचानने और कम करने के लिए आप क्या कदम उठा सकते हैं। हम पैठ परीक्षण के लिए सर्वोत्तम उपकरण भी पेश करेंगे।

आइए अपने बचाव को मजबूत करें और क्रूर बल के हमलों पर दरवाजा बंद करें।

विषय-सूची

ब्रूट फोर्स अटैक को समझना

ब्रूट फोर्स अटैक एक प्रकार का साइबर हमला है जहां हैकर्स सभी संभावित पासवर्ड संयोजनों को आजमाकर सिस्टम तक पहुंच प्राप्त करने का प्रयास करते हैं जब तक कि उन्हें काम करने वाला पासवर्ड नहीं मिल जाता। यह एक सरल, अभी तक अत्यधिक प्रभावी तरीका है यदि निवारक उपाय नहीं हैं।

ब्रूट फोर्स के हमले मैन्युअल रूप से या स्वचालित सॉफ़्टवेयर टूल का उपयोग करके किए जा सकते हैं। लक्ष्य कमजोर पासवर्ड या पासवर्ड सुरक्षा तंत्र का फायदा उठाना है। ऑनलाइन खातों के मामले में, हमले में बार-बार उपयोगकर्ता नाम और पासवर्ड के विभिन्न संयोजनों की कोशिश करना शामिल है जब तक कि सही क्रेडेंशियल नहीं मिल जाते।

कई प्रकार के पाशविक बल हमले हैं, जैसे:

- सरल जानवर बल हमला: इसमें सही पासवर्ड मिलने तक वर्णों के हर संभव संयोजन को व्यवस्थित रूप से आज़माना शामिल है। यह समय लेने वाला है लेकिन पासवर्ड कमजोर या छोटा होने पर प्रभावी हो सकता है।

- शब्दकोश हमला: इस हमले में, हैकर्स एक शब्दकोश से आमतौर पर उपयोग किए जाने वाले पासवर्ड या शब्दों की पूर्व-निर्धारित सूची का उपयोग करते हैं। सॉफ्टवेयर स्वचालित रूप से प्रत्येक शब्द की कोशिश करता है जब तक कि उसे एक मैच नहीं मिल जाता। यह एक साधारण जानवर बल के हमले की तुलना में अधिक कुशल है क्योंकि यह संभावनाओं को कम करता है।

- हाइब्रिड ब्रूट फोर्स अटैक: यह ब्रूट फोर्स और डिक्शनरी अटैक दोनों के तत्वों को जोड़ता है। इसमें शब्दों के विभिन्न रूपों की कोशिश करना शामिल है, जैसे कि शब्दकोश शब्दों में संख्या या विशेष वर्ण जोड़ना।

- रिवर्स ब्रूट फोर्स अटैक: रिवर्स ब्रूट फोर्स अटैक में, हैकर्स एक पासवर्ड को क्रैक करने के प्रयास के बजाय एक विशिष्ट उपयोगकर्ता या उपयोगकर्ताओं के एक छोटे समूह को लक्षित करके एक अलग दृष्टिकोण अपनाते हैं। इस पद्धति में ज्ञात उपयोगकर्ता नाम या उपयोगकर्ता नामों के एक सेट के खिलाफ बड़ी संख्या में आमतौर पर उपयोग किए जाने वाले या आसानी से अनुमान लगाने योग्य पासवर्ड का व्यवस्थित रूप से परीक्षण करना शामिल है।

पाशविक बल प्रयासों का पता लगाना

क्रूर बल के हमलों से बचाने के लिए, आपको उन संकेतों को पहचानने में सक्षम होना चाहिए जो एक हो रहे हैं।

- मॉनिटर लॉगिन प्रयासों में विफल रहा। ब्रूट फोर्स हमलों की पहचान करने के लिए प्रारंभिक कदम असफल लॉगिन प्रयासों की बारीकी से निगरानी करना है। एक ही आईपी पते या आईपी पते की सीमा से कई असफल प्रयास संभावित क्रूर बल हमले का एक स्पष्ट संकेत हैं।

ध्यान दें कि इन हमलों में अक्सर वास्तविक हमले स्रोत को छिपाने के लिए कई आईपी पते शामिल होते हैं। इसलिए, आपको अत्यधिक असफल प्रयासों के साथ कई आईपी की जांच करनी होगी। - असामान्य पैटर्न के लिए देखें, जैसे कि कम समय में उच्च संख्या में प्रयास या ऑफ-आवर्स के दौरान प्रयास जब उपयोगकर्ताओं के सक्रिय होने की संभावना कम होती है।

- सर्वर लोड में स्पाइक। एक अन्य महत्वपूर्ण सूचक आपका सर्वर लोड है। ब्रूट फोर्स अटैक लॉगिन प्रयासों की उच्च मात्रा के कारण सर्वर लोड को काफी बढ़ा सकते हैं। यदि आप सर्वर लोड में अचानक, अस्पष्टीकृत स्पाइक देखते हैं, तो यह चल रहे ब्रूट फोर्स अटैक का संकेत हो सकता है।

- भौगोलिक विसंगतियां: अगर आप उन देशों या क्षेत्रों से लॉगिन या लॉगिन प्रयास देखते हैं जहां आपके उपयोगकर्ता नहीं हैं या जहां से आपको ट्रैफ़िक दिखाई देने की उम्मीद नहीं है, तो यह क्रूर बल हमले का संकेतक हो सकता है.

- एकाधिक खाता पहुंच प्रयास: यदि एक आईपी पता केवल एक के बजाय कई खातों तक पहुंचने का प्रयास कर रहा है, तो यह एक हमलावर का संकेत हो सकता है जो किसी भी खाते तक पहुंच प्राप्त करने की कोशिश कर रहा है।

ब्रूट फोर्स हमलों को कैसे रोकें

ब्रूट फोर्स के हमलों को प्रभावी ढंग से रोकने के लिए, एक मजबूत और विविध रणनीति का उपयोग करना महत्वपूर्ण है।

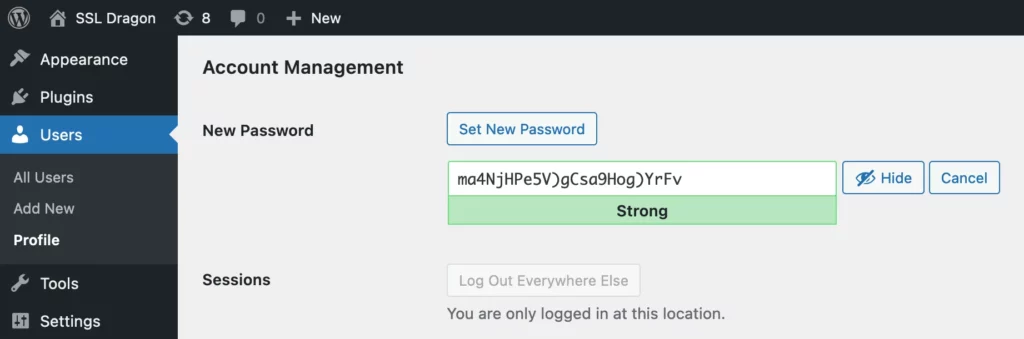

1. मजबूत पासवर्ड अपनाएं

अपनी सुरक्षा बढ़ाने के लिए तुरंत मजबूत पासवर्ड अपनाना शुरू करें। सशक्त पासवर्ड अनधिकृत पहुंच के विरुद्ध आपकी रक्षा की पहली पंक्ति है। पासवर्ड संयोजनों के लिए निशाना लगाओ जो आसानी से अनुमान नहीं लगाए जाते हैं – जटिल पासवर्ड के लिए अपरकेस और लोअरकेस अक्षरों, संख्याओं और विशेष वर्णों को मिलाएं जिन्हें क्रैक करना मुश्किल है।

कभी भी जन्मदिन, नाम या सामान्य शब्दों का प्रयोग न करें। आपका पासवर्ड जितना अधिक यादृच्छिक और लंबा होगा, उतना ही बेहतर होगा। इन सभी जटिल पासवर्डों को याद रखना चुनौतीपूर्ण लग सकता है, लेकिन यहीं पर एक पासवर्ड मैनेजर काम आता है। यह आपके सभी पासवर्ड को सुरक्षित रूप से संग्रहीत करता है और आपको मजबूत, अद्वितीय पासवर्ड उत्पन्न करने में भी मदद कर सकता है।

2. आईपी-आधारित लॉगिन प्रयासों को सीमित करें

यदि आप एक ही आईपी पते से कई लॉगिन प्रयासों को प्रतिबंधित करते हैं, तो आप अपने सिस्टम की सुरक्षा में काफी वृद्धि करेंगे, एक तकनीक जिसे आईपी ब्लॉकिंग के रूप में जाना जाता है।

एक निर्दिष्ट आईपी पते से विफल लॉगिन प्रयासों की संख्या को सीमित करके, आप क्रूर बल हमले की रोकथाम में प्रभावी हो सकते हैं। यह रणनीति असामान्य गतिविधि की पहचान करके काम करती है, जैसे कि कम समय सीमा में उच्च संख्या में असफल लॉगिन प्रयास, और फिर आपत्तिजनक आईपी पते को अवरुद्ध करना।

यह ब्रूट फोर्स के हमलों को रोकने में एक महत्वपूर्ण घटक है क्योंकि यह हमलावर की विभिन्न पासवर्ड संयोजनों को आज़माने की क्षमता को अक्षम करता है। ध्यान रखें कि वैध उपयोगकर्ताओं को ब्लॉक करने से बचने के लिए असफल प्रयासों की सीमा उचित होनी चाहिए.

आईपी अवरोधन को लागू करके आज अपने बचाव को मजबूत करें और अपने सिस्टम को क्रूर बल के खतरों से सुरक्षित रखें।

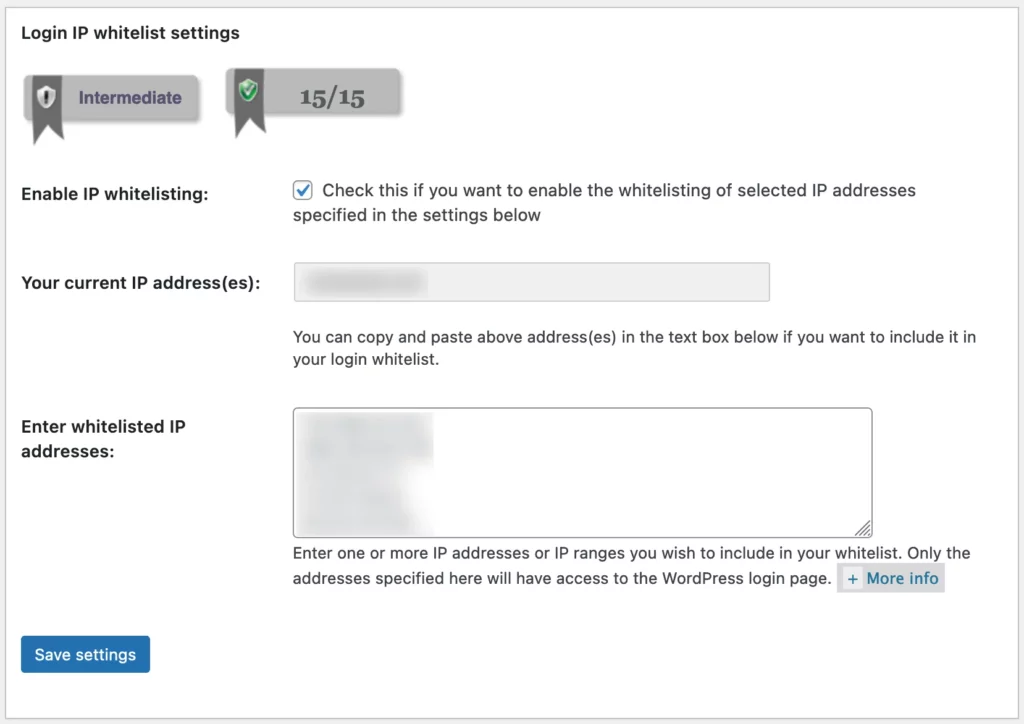

3. कुछ आईपी के लिए लॉगिन प्रतिबंधित करें

जबकि संदिग्ध आईपी को ब्लॉक करना महत्वपूर्ण है, यह भी उतना ही महत्वपूर्ण है कि आप ब्रूट फोर्स हमलों के खिलाफ अपनी रक्षा को और मजबूत करने के लिए कुछ विश्वसनीय आईपी पते पर लॉगिन को प्रतिबंधित करें।

अपने सिस्टम को केवल पूर्वनिर्धारित आईपी पते से लॉगिन स्वीकार करने के लिए सेट करके, आप अनिवार्य रूप से विश्वसनीय स्रोतों की एक श्वेतसूची बना रहे हैं।

क्या आपकी श्वेतसूची में नहीं आने वाले आईपी पते से लॉगिन का प्रयास किया जाना चाहिए, सिस्टम तुरंत इसे अनधिकृत प्रयास के रूप में ध्वजांकित करेगा और लॉगिन विफल हो जाएगा। कुछ आईपी के लिए लॉगिन को प्रतिबंधित करने की यह विधि क्रूर बल के हमलों के जोखिम को बहुत कम कर देती है।

हालांकि, इष्टतम सुरक्षा सुनिश्चित करने के लिए, नियमित रूप से अपनी आईपी श्वेतसूची की समीक्षा करें और अपडेट करें।

4. दो-कारक प्रमाणीकरण लागू करें

विश्वसनीय आईपी के लिए लॉगिन को प्रतिबंधित करने के अलावा, आपको ब्रूट फोर्स हमलों के खिलाफ अपने बचाव को और मजबूत करने के लिए दो-कारक प्रमाणीकरण भी लागू करना चाहिए।

दो-कारक प्रमाणीकरण, जिसे 2FA के रूप में भी जाना जाता है, एक क्रूर बल हमले को रोकने के सबसे प्रभावी तरीकों में से एक है। यह उपयोगकर्ताओं को अपने उपयोगकर्ता खाते तक पहुँचने से पहले पहचान के दो रूप प्रदान करने की आवश्यकता के द्वारा आपके प्रमाणीकरण सिस्टम में सुरक्षा की एक अतिरिक्त परत जोड़ता है।

इसमें आम तौर पर कुछ ऐसा शामिल होता है जिसे वे जानते हैं, जैसे पासवर्ड, और कुछ ऐसा जो उनके पास है, जैसे कि मोबाइल डिवाइस। जब सही ढंग से लागू किया जाता है, तो 2FA हमलावरों के लिए अनधिकृत पहुंच प्राप्त करना काफी कठिन बना देता है, भले ही उन्होंने किसी तरह आपका पासवर्ड प्राप्त कर लिया हो।

5. कैप्चा शामिल करें

दो-कारक प्रमाणीकरण को लागू करने के अलावा, आप क्रूर बल के हमलों के खिलाफ अतिरिक्त सुरक्षा के लिए कैप्चा को भी शामिल कर सकते हैं। यह कदम रक्षा की एक परत जोड़कर ब्रूट फोर्स अटैक की रोकथाम में मदद करता है जिसे कंप्यूटर क्रैक करना चुनौतीपूर्ण पाते हैं।

कैप्चा को मानव इनपुट को पहचानने के लिए डिज़ाइन किया गया है, जिससे ब्रूट फोर्स अटैक को रोकने में मदद मिलती है। वे आम तौर पर विकृत पाठ, छवियों या पहेलियों से बने होते हैं जो मनुष्यों के लिए सरल होते हैं लेकिन बॉट्स को हल करने में कठिन होते हैं।

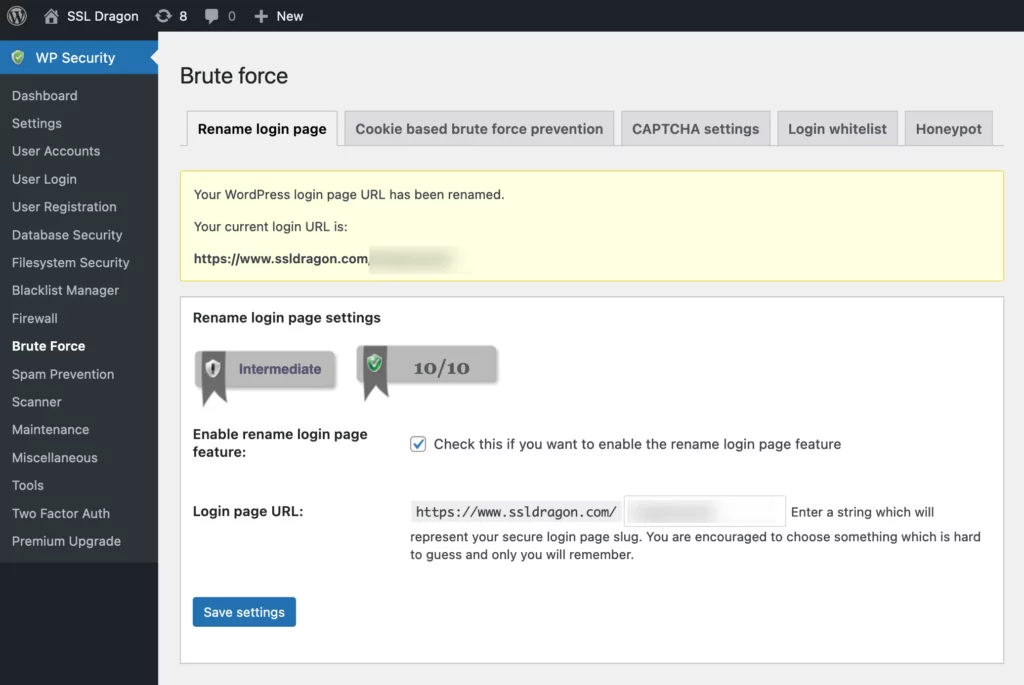

6. विशेष लॉगिन URL का उपयोग करें

विशेष लॉगिन URL पर स्विच करना एक और निवारक कदम है जिसे आप ब्रूट फोर्स हमलों को हतोत्साहित करने के लिए उठा सकते हैं। उनका अनुमान लगाना कठिन है, जिससे वे क्रूर बल के हमलों को रोकने के लिए आपके शस्त्रागार में एक मूल्यवान उपकरण बन जाते हैं।

अनुमानित लॉगिन पृष्ठों का उपयोग करके हमलावरों के लिए इसे आसान न बनाएं। इसके बजाय, अद्वितीय लॉगिन URL बनाएं जो आसानी से खोजे नहीं जाते हैं। URL जितना जटिल होगा, ब्रूट फोर्स सॉफ़्टवेयर के लिए इसे ढूंढना उतना ही कठिन होगा।

याद रखें, लक्ष्य हैकर के काम को यथासंभव कठिन बनाना है। अद्वितीय लॉगिन URL को शामिल करके, आप न केवल अपने लॉगिन पृष्ठों को सुरक्षित कर रहे हैं, बल्कि क्रूर बल के हमलों के खिलाफ एक मजबूत बयान भी दे रहे हैं। यह एक अपेक्षाकृत सरल परिवर्तन है जो महत्वपूर्ण सुरक्षा प्रदान कर सकता है।

7. रूट SSH पहुँच निष्क्रिय करें

आपके सर्वर का रूट एसएसएच एक्सेस ब्रूट फोर्स हमलों के लिए एक प्रमुख लक्ष्य है, इसलिए यह आवश्यक है कि आप इसे निष्क्रिय कर दें।

सुरक्षित शेल, या एसएसएच, रूट उपयोगकर्ता को लॉग इन करने और आपके सर्वर में परिवर्तन करने की अनुमति देता है। हालाँकि, यह आपके सिस्टम को अनधिकृत उपयोगकर्ताओं के लिए असुरक्षित भी छोड़ देता है।

रूट SSL एक्सेस को निष्क्रिय करने के लिए, अपनी SSH कॉन्फ़िगरेशन फ़ाइल पर नेविगेट करें। PermitRootLogin कहने वाली लाइन ढूंढें और इसके मान को नहीं में बदलें। यह रूट खाते को एसएसएच के माध्यम से लॉग इन करने से रोकता है, प्रभावी रूप से ब्रूट फोर्स अटैक की रोकथाम में मदद करता है।

अपने परिवर्तनों को सहेजना और परिवर्तनों को प्रभावी करने के लिए SSH सेवा को पुनरारंभ करना याद रखें। यह एक सरल कदम है, लेकिन यह आपके सर्वर की सुरक्षा को बहुत बढ़ाता है।

8. वेब एप्लिकेशन फ़ायरवॉल (WAFs) तैनात करें

ब्रूट फोर्स हमलों के खिलाफ लड़ाई में, आप पाएंगे कि वेब एप्लिकेशन फ़ायरवॉल (डब्ल्यूएएफ) को तैनात करना एक प्रभावी रणनीति है।

एक वेब एप्लिकेशन फ़ायरवॉल आपके सिस्टम और इंटरनेट के बीच एक सुरक्षा कवच के रूप में कार्य करता है, जो आपके सर्वर तक पहुंचने से पहले सुरक्षा खतरों को फ़िल्टर करता है। यह विशेष रूप से एप्लिकेशन लेयर खतरों को लक्षित करता है, जिससे यह ब्रूट फोर्स के हमलों को रोकने के लिए एक आवश्यक उपकरण बन जाता है।

WAFs संदिग्ध गतिविधि का पता लगाने और अवरुद्ध करने में सक्षम हैं जैसे कि एक ही आईपी पते से बार-बार लॉगिन प्रयास।

WAF को नियोजित करके, आप सुरक्षा की एक अतिरिक्त परत जोड़ रहे हैं जो साइबर हमलों के विभिन्न रूपों की पहचान और प्रतिकार कर सकती है।

अपने WAF के नियमों और फ़िल्टरों को अपने सिस्टम की आवश्यकताओं के अनुसार अनुकूलित करें, ताकि इसकी प्रभावशीलता को बढ़ाया जा सके।

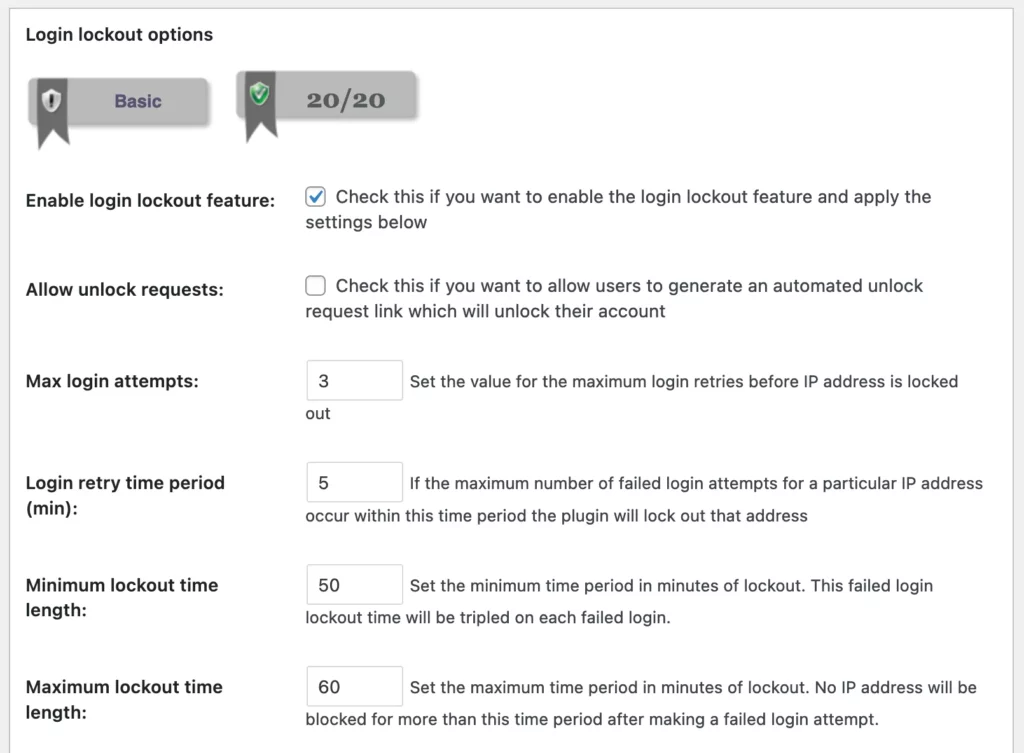

9. प्रगतिशील तालाबंदी देरी सेट करें

आप असफल प्रयासों के बाद प्रगतिशील देरी के साथ खाता लॉकआउट को लागू करके अपने सिस्टम की सुरक्षा को महत्वपूर्ण रूप से बढ़ा सकते हैं, और यह रणनीति प्रभावी रूप से क्रूर बल के हमलों को हतोत्साहित करती है।

खाता लॉकआउट का उपयोग करने का अर्थ है कि विफल प्रयासों की पूर्व निर्धारित संख्या के बाद, उपयोगकर्ता का खाता अस्थायी रूप से अक्षम हो जाता है। यह वह जगह है जहाँ प्रगतिशील देरी खेल में आती है। एक निश्चित अवधि के लिए खाते को लॉक करने के बजाय, प्रत्येक बाद के असफल प्रयास के साथ तालाबंदी की अवधि बढ़ जाती है।

यह दृष्टिकोण न केवल हैकर्स को बार-बार प्रयास करने से हतोत्साहित करता है, बल्कि हमले का पता लगाने और प्रतिक्रिया देने के लिए आपका कीमती समय भी खरीदता है। हालांकि, वैध उपयोगकर्ताओं को असुविधा से बचने के लिए संतुलन बनाना महत्वपूर्ण है।

10. डिफ़ॉल्ट एसएसएच पोर्ट से शिफ्ट करें

डिफ़ॉल्ट एसएसएच पोर्ट को संशोधित करके, आप हैकर्स के लिए आपके सिस्टम को लक्षित करना कठिन बना रहे हैं। यह सरल परिवर्तन ब्रूट फोर्स के हमलों के खिलाफ आपकी सुरक्षा को बहुत बढ़ा सकता है। जब हैकर्स ब्रीच का प्रयास करते हैं, तो वे अक्सर ब्रूट फोर्स अटैक टूल का उपयोग करते हैं जो 22 जैसे सामान्य बंदरगाहों को लक्षित करते हैं।

डिफ़ॉल्ट SSH पोर्ट को संशोधित करने के लिए, आपको अपने सर्वर की SSH कॉन्फ़िगरेशन फ़ाइल तक पहुंचना होगा और अपनी पसंद का एक नया पोर्ट नंबर दर्ज करना होगा। सुनिश्चित करें कि अन्य सेवाओं के साथ टकराव से बचने के लिए यह संख्या 1024 से ऊपर है। बाद में, परिवर्तनों को प्रभावी करने के लिए अपनी SSH सेवा को पुनरारंभ करें।

11. व्यवस्थापक उपयोगकर्ता नाम का नाम बदलें

अपने व्यवस्थापक उपयोगकर्ता नामों का नाम बदलने से ब्रूट फोर्स के हमलों से सुरक्षा की एक और परत जुड़ सकती है। ऐसा करने से, आप हमलावरों के लिए आपके लॉगिन क्रेडेंशियल्स का अनुमान लगाना कठिन बना रहे हैं।

व्यवस्थापक आमतौर पर डिफ़ॉल्ट उपयोगकर्ता नाम होता है, जिसे हमलावर जानते हैं और अक्सर अनधिकृत पहुंच प्राप्त करने के लिए पहले प्रयास करते हैं।

जब आप व्यवस्थापक उपयोगकर्ता नाम का नाम बदलकर कुछ कम अनुमानित करते हैं, तो आप एक सफल ब्रूट फोर्स हमले की संभावना को कम करते हैं। प्रत्येक असफल लॉगिन प्रयास आपकी सुरक्षा के लिए एक जीत है। यह एक मूर्खतापूर्ण विधि नहीं है, लेकिन यह एक प्रभावी अतिरिक्त कदम है।

इसके बारे में सोचें: आपके उपयोगकर्ता नाम का अनुमान लगाना जितना कठिन होगा, हमलावर को इसे क्रैक करने में उतना ही अधिक समय लगेगा। इसलिए, उनके लिए इसे आसान न बनाएं।

12. मैंडेट एन्क्रिप्टेड कनेक्शन

अपने कर्मचारियों को हमेशा सुरक्षित, एन्क्रिप्टेड चैनलों के माध्यम से कनेक्ट करना सुनिश्चित करना ब्रूट फोर्स के हमलों को विफल करने में एक और महत्वपूर्ण कदम है।

सुरक्षित, एन्क्रिप्टेड कनेक्शन एक सार्वजनिक नेटवर्क पर एक निजी नेटवर्क बनाते हैं, यह सुनिश्चित करते हुए कि आपके कर्मचारियों और आपके सर्वर के बीच प्रेषित डेटा एन्क्रिप्ट किया गया है। यह एन्क्रिप्टेड डेटा किसी के लिए भी अपठनीय है जो इसे इंटरसेप्ट करता है, जिससे यह संभावित हमलावरों के लिए बेकार हो जाता है।

सुरक्षित कनेक्शन के उपयोग को लागू करना आपके संवेदनशील डेटा को उजागर होने से बचाता है और आपके वैध उपयोगकर्ताओं के विश्वास को बनाए रखने में मदद करता है।

अपने कर्मचारियों को इन कनेक्शनों का उपयोग करने के तरीके के साथ-साथ व्यवसाय से संबंधित संचार के लिए हमेशा उनका उपयोग करने के महत्व के बारे में प्रशिक्षण प्रदान करना महत्वपूर्ण है।

जब ब्रूट फोर्स के हमलों को रोकने की बात आती है तो कोई सावधानी बहुत छोटी नहीं होती है।

13. पासवर्ड प्रबंधकों को बढ़ावा दें

आप अपने पासवर्ड प्रबंधित करने में अकेले नहीं हैं, और पासवर्ड मैनेजर एक ऐसा उपकरण है जिसका उपयोग आप क्रूर बल के हमलों के खिलाफ अपने बचाव को सुदृढ़ करने के लिए कर सकते हैं।

एक पासवर्ड मैनेजर आपकी लॉगिन जानकारी को सुरक्षित रूप से संग्रहीत करता है, स्वचालित रूप से वेबसाइटों पर आपकी साख भरता है, और मजबूत, अद्वितीय पासवर्ड उत्पन्न करता है। यह उपकरण पासवर्ड याद रखने या बार-बार दर्ज करने की आवश्यकता को समाप्त करता है, जिससे कमजोर पासवर्ड को नियोजित करने की संभावना कम हो जाती है।

यह हैकर्स के लिए सही पासवर्ड का अनुमान लगाना भी अधिक चुनौतीपूर्ण बनाता है। ब्रूट फोर्स अटैक सभी संभावित पासवर्ड को व्यवस्थित रूप से जांचकर कार्य करता है जब तक कि सही पासवर्ड न मिल जाए। पासवर्ड मैनेजर का उपयोग करके, आप हमलावरों के लिए इस कार्य को तेजी से कठिन बना रहे हैं, जिससे आपकी साइबर सुरक्षा में काफी वृद्धि हुई है।

14. साइबर सुरक्षा प्रशिक्षण प्रदान करें

ब्रूट फोर्स के हमलों को रोकने के लिए आपकी रणनीति के हिस्से के रूप में, आपको अपनी टीम को अनिवार्य साइबर जागरूकता प्रशिक्षण प्रदान करने की आवश्यकता होगी, और यह रक्षा की एक महत्वपूर्ण रेखा के रूप में काम करेगा। यह प्रशिक्षण आपकी टीम को साइबर हमलों की प्रकृति और प्रभावी ढंग से प्रतिक्रिया करने के तरीके को समझने के लिए महत्वपूर्ण ज्ञान से लैस करेगा।

तकनीकी सुरक्षा उपायों पर भरोसा करना पर्याप्त नहीं है; आपकी टीम को सतर्क और तैयार रहना चाहिए।

एक व्यापक साइबर जागरूकता प्रशिक्षण कार्यक्रम में हमलावरों द्वारा उपयोग किए जाने वाले तरीकों को शामिल किया जाना चाहिए, जिसमें क्रूर बल के हमले और देखने के संकेत शामिल हैं। इस प्रशिक्षण को अनिवार्य बनाकर, आप यह सुनिश्चित करते हैं कि टीम का प्रत्येक सदस्य साइबर खतरों को रोकने के लिए आवश्यक ज्ञान से लैस है।

15. साइबर सुरक्षा सिमुलेशन चलाएँ

क्रूर बल के हमलों के खिलाफ अपनी रक्षा बढ़ाने के लिए साइबर हमले और फ़िशिंग परीक्षण या सिमुलेशन करें। यह प्रक्रिया वास्तविक जीवन के साइबर हमलों को प्रतिबिंबित करती है, जिससे आप यह मूल्यांकन कर सकते हैं कि आपका सिस्टम गलत पासवर्ड प्रयासों का कितनी अच्छी तरह सामना करता है, और आपकी टीम पहुंच प्राप्त करने के प्रयासों का कितनी प्रभावी ढंग से जवाब देती है।

सिमुलेशन कमजोरियों की पहचान करने में मदद कर सकते हैं, जैसे कि आसानी से चोरी किए गए क्रेडेंशियल्स या आपके नेटवर्क में कमजोर बिंदु। विभिन्न हमले परिदृश्यों का परीक्षण करना महत्वपूर्ण है, सरल गलत पासवर्ड प्रयासों से लेकर जटिल फ़िशिंग योजनाओं तक। जितना अधिक आप अभ्यास करेंगे, वास्तविक खतरों का जवाब देने के लिए आप उतने ही बेहतर तैयार होंगे।

अक्सर पूछे जाने वाले प्रश्न

क्या हैकर्स अभी भी क्रूर बल का उपयोग करते हैं?

हां, हैकर्स ब्रूट फोर्स हमलों का उपयोग करना जारी रखते हैं, खासकर जब कमजोर या डिफ़ॉल्ट पासवर्ड को लक्षित करते हैं, क्योंकि यह अनधिकृत पहुंच प्राप्त करने का एक सीधा तरीका है।

क्या फ़ायरवॉल ब्रूट फोर्स के हमलों से बचाते हैं?

हां, फायरवॉल, विशेष रूप से वेब एप्लिकेशन फ़ायरवॉल (डब्ल्यूएएफ), एक ही आईपी पते से दोहराए जाने वाले अनुरोधों को सीमित या अवरुद्ध करके ब्रूट फोर्स प्रयासों का पता लगा सकते हैं और ब्लॉक कर सकते हैं।

ब्रूट फोर्स अटैक में कितना समय लगता है?

ब्रूट फोर्स अटैक की अवधि पासवर्ड की जटिलता और हमलावर के संसाधनों के आधार पर व्यापक रूप से भिन्न हो सकती है। सरल पासवर्ड को मिनटों में क्रैक किया जा सकता है, जबकि जटिल पासवर्ड को वर्तमान तकनीक के साथ वर्षों या सदियों तक लग सकते हैं।

ब्रूट फोर्स साइबर हमलों को रोकने का सबसे आसान तरीका क्या है?

सबसे सरल तरीका मजबूत पासवर्ड नीतियों को लागू करना और लॉगिन प्रयासों को सीमित करना है, प्रभावी रूप से आवश्यक समय और संसाधनों के कारण क्रूर बल के हमलों को अव्यावहारिक बना देता है।

ब्रूट फोर्स अटैक को रोकने के लिए पहली प्राथमिकता क्या है?

पहली प्राथमिकता मजबूत, अद्वितीय पासवर्ड का उपयोग करना है। अक्षरों, संख्याओं और प्रतीकों के संयोजन वाले लंबे पासवर्ड एक सफल ब्रूट फोर्स हमले के लिए आवश्यक समय और प्रयास को काफी बढ़ा देते हैं।

सार

सुरक्षा बनाए रखने के लिए खुद को क्रूर बल के हमलों से बचाना महत्वपूर्ण है। यह समझकर कि एक क्रूर बल का हमला क्या है, इसके संकेतों को पहचानना और निवारक उपायों को लागू करना, आप अपने सिस्टम की सुरक्षा की दिशा में एक बड़ा कदम उठा रहे हैं।

हमेशा सतर्क रहें – डिजिटल परिदृश्य लगातार विकसित हो रहा है, और इसके साथ, खतरे भी हैं। अपने गार्ड को निराश न करें।

आज ऑर्डर करते समय एसएसएल प्रमाणपत्रों पर 10% की बचत करें!

तेजी से जारी करना, मजबूत एन्क्रिप्शन, 99.99% ब्राउज़र ट्रस्ट, समर्पित समर्थन और 25 दिन की मनी-बैक गारंटी। कूपन कोड: SAVE10