Comprender la cadena de confianza de los certificados SSL puede ser un poco complicado si no está familiarizado con el concepto de infraestructura de clave pública.

Se trata de una serie de certificados digitales que avalan la autenticidad del anterior. Es una jerarquía rigurosa diseñada para garantizar la integridad y seguridad de la transferencia de datos entre redes.

La cadena comienza cuando el navegador confía en un certificado raíz, pasa por certificados intermedios y culmina en el certificado SSL del servidor. Sin embargo, este viaje criptográfico es mucho más de lo que parece.

¡Desbloqueemos juntos este complejo proceso!

Índice

- ¿Qué es la cadena de confianza de los certificados SSL?

- Componentes de la cadena de confianza de los certificados SSL

- ¿Cómo funciona la cadena de confianza de los certificados SSL?

- La importancia de la cadena de confianza de los certificados

- Ejemplo de cadena de certificados SSL

- Resolución de problemas de la cadena de confianza

¿Qué es la cadena de confianza de los certificados SSL?

La cadena de confianza de certificados SSL es una secuencia de certificados, cada uno de los cuales certifica al anterior. Es como un pasaporte digital que garantiza que los datos que envías y recibes son seguros y proceden de una fuente fiable. La cadena de confianza es una serie de validaciones que realiza el navegador para asegurarse de que los certificados son auténticos.

Cuando visite un sitio web, su navegador comprobará si el certificado SSL del sitio es válido. En caso afirmativo, el navegador validará la cadena de confianza del certificado. Esto implica verificar la firma digital de cada certificado de la cadena, empezando por el certificado del sitio web y terminando por el certificado raíz de confianza. Si todos los certificados de la cadena se validan correctamente, su navegador confiará en el sitio web y establecerá una conexión segura.

Componentes de la cadena de confianza de los certificados SSL

Estamos a punto de explorar los componentes de la cadena de confianza de los certificados SSL: la autoridad de certificación raíz (CA raíz), la autoridad de certificación intermedia (CA intermedia) y el certificado SSL de servidor (hoja).

Cada uno de ellos desempeña un papel crucial en el establecimiento de una conexión segura y cifrada entre un cliente y un servidor. Conocer sus funciones te ayudará a ver cómo funcionan la confianza y la seguridad de los datos en la Red.

Autoridad de certificación raíz

La autoridad de certificación raíz es la piedra angular del sistema de certificados SSL y constituye el máximo nivel de confianza en la seguridad en línea. Su función principal es emitir certificados raíz que validan la autenticidad y seguridad de los sitios web.

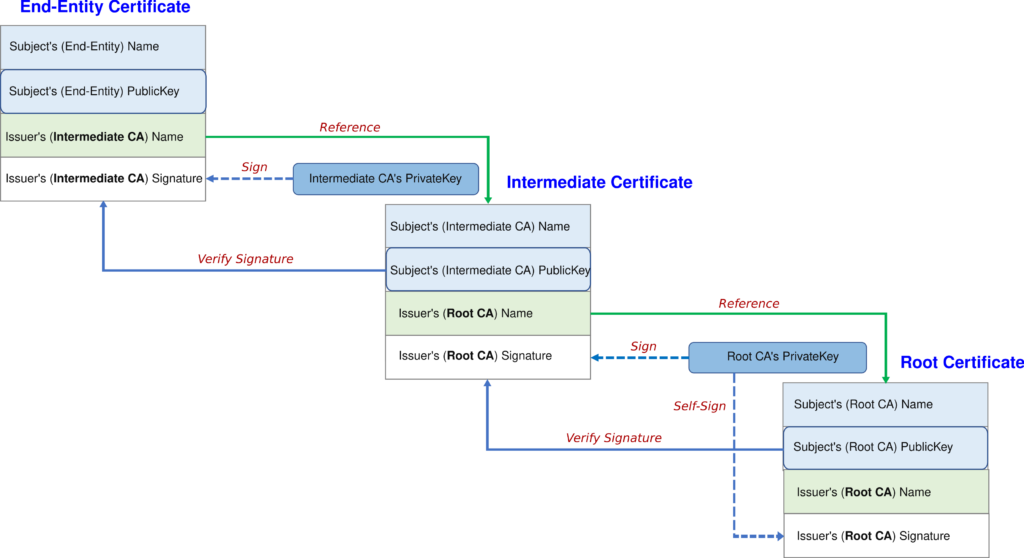

Al autofirmar su certificado, la CA Raíz establece la base de confianza en la jerarquía de certificados. A continuación, las autoridades de certificación intermedias utilizan estos certificados para emitir certificados a sitios web individuales, formando así la cadena de confianza.

Los navegadores confían en la CA Raíz para verificar la legitimidad de los sitios web mediante la emisión de certificados de confianza. Este proceso constituye la base de la comunicación y las transacciones en línea seguras.

Por lo tanto, debe tener en cuenta los distintos niveles de confianza asociados a las diferentes CA raíz. Algunos gozan de mayor reconocimiento y aceptación, lo que da lugar a una validación de certificados más fiable.

Autoridad de certificación intermedia

Un paso por debajo de la CA raíz en la cadena de confianza, está la CA intermedia, que vincula la raíz de confianza y los certificados emitidos a los sitios web. Como su nombre indica, la CA intermedia actúa como intermediario, emitiendo certificados intermedios para ramificar la confianza desde la raíz hasta los sitios web finales.

La CA intermedia descentraliza la confianza y mejora la seguridad, evitando la exposición de la CA raíz. Firma los certificados utilizando su clave privada, que puede verificarse utilizando su clave pública contenida en el certificado intermedio. Esta firma establece una cadena de confianza que se extiende desde la raíz hasta el servidor a través de la autoridad de certificación intermedia.

Esta jerarquía garantiza que incluso si la clave privada de una CA intermedia se ve comprometida, la seguridad de toda la cadena permanece intacta, ya que la brecha se contiene dentro del nivel intermedio y no afecta a los certificados raíz.

Servidor (Leaf) Certificado SSL

Siguiendo la cadena de confianza hacia abajo desde la CA intermedia, llegamos al certificado SSL de servidor, el eslabón final y más visible de la cadena de confianza del certificado. Este certificado, expedido al propietario del sitio web, es la credencial digital que su navegador comprueba cuando visita un sitio seguro. Es una prueba de la identidad del servidor, que garantiza que no se está conectando a un sitio impostor.

Este certificado Secure Sockets Layer contiene la clave pública del servidor y detalles de la organización propietaria del servidor, completando la cadena de confianza y vinculándola de nuevo a la CA Raíz a través de la CA Intermedia.

Además, los certificados de servidor también facilitan la comunicación cifrada entre su navegador y el servidor, protegiendo información sensible como credenciales de acceso, datos de tarjetas de crédito y datos personales de la interceptación por terceros malintencionados.

Los sitios web con un certificado SSL válido son accesibles en todos los navegadores y sistemas e indexados en las páginas de resultados de los motores de búsqueda.

¿Cómo funciona la cadena de confianza de los certificados SSL?

He aquí una explicación simplificada paso a paso de cómo funciona la cadena de confianza de los certificados SSL:

- Usted, el propietario del sitio web, compra un certificado SSL: Este certificado de servidor autentifica la identidad de su sitio web y garantiza la transmisión segura de datos.

- La Autoridad de Certificación (CA) emite su certificado SSL: Verifican su solicitud y le proporcionan el certificado. La CA también es de confianza con un certificado de nivel superior de una CA Raíz.

- La CA Raíz está preinstalada en los navegadores web: La CA Raíz es la autoridad de nivel superior en la cadena de confianza del certificado.

- El visitante accede a su sitio seguro: Su navegador inicia un proceso de SSL Handshake.

- El navegador verifica su certificado SSL: Comprueba las firmas digitales de las CA emisoras, rastreando la cadena hasta la CA raíz de confianza.

- Una cadena válida garantiza una conexión segura: Si todos los enlaces de la cadena son válidos, el navegador establece una conexión segura con su sitio.

La importancia de la cadena de confianza de los certificados

Su información confidencial, como los datos de su tarjeta de crédito o sus contraseñas, debe permanecer segura en cualquier interacción en línea. Aquí es donde la cadena de confianza del certificado se vuelve esencial. Verifica la autenticidad del sitio web que está visitando, confirmando que no se trata de un sitio fraudulento. Sin esta verificación, serías vulnerable a los ataques man-in-the-middle, en los que una entidad malintencionada podría interceptar y utilizar indebidamente tus datos.

Además, la cadena de confianza del certificado mantiene la reputación de las empresas en línea. Si un sitio web no utiliza un certificado SSL válido, los navegadores mostrarán advertencias de seguridad a los usuarios. Estas advertencias pueden disuadir a clientes potenciales y dañar la reputación de la empresa.

En esencia, todo el marco de seguridad de los datos del espacio digital depende de la cadena de confianza SSL. Salvaguarda la privacidad y garantiza la integridad de las transacciones en línea. Sin este mecanismo de verificación, Internet estaría plagado de vulnerabilidades, exponiendo a los usuarios a riesgos.

Ejemplo de cadena de certificados SSL

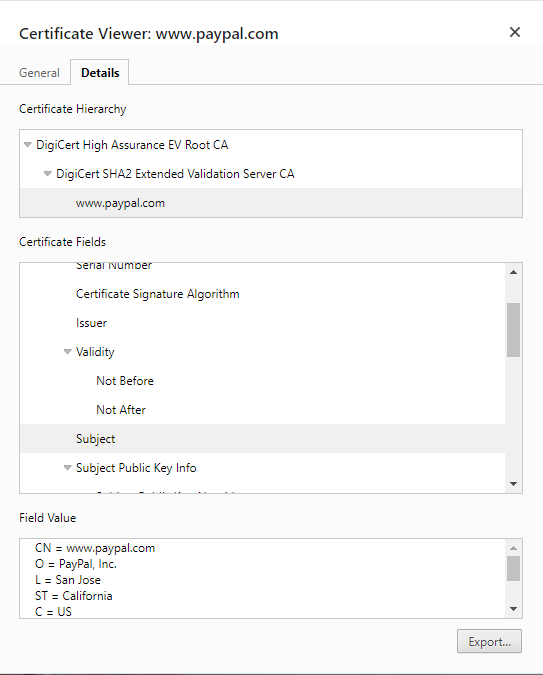

He aquí un ejemplo simplificado de una cadena de certificados SSL. Como referencia, tomamos el certificado SSL de PayPal. Puede comprobarlo usted mismo accediendo al sitio web de PayPal y haciendo clic en el icono que aparece junto a la URL. En Chrome, seleccione La conexión es segura > El certificado es válido. Se abrirá una nueva ventana con la información del cert. Para ver la cadena de confianza, vaya a la pestaña Detalles . Esto es lo que encontrará allí:

- Autoridad de certificación raíz: DigiCert High Assurance EV Root CA

- Autoridad de certificación intermedia: DigiCert SHA2 Extended Validation Server CA

- Certificado SSL del servidor: www.paypal.com

Puede hacer clic en cualquier certificado dentro de la jerarquía e inspeccionar los campos como Emisor, Asunto, Validez, Algoritmo de firma, Extensiones, etc. Los navegadores muestran públicamente todas las cadenas de certificados. Puede utilizar los mismos pasos en la mayoría de los navegadores y dispositivos móviles para cualquier dominio.

Resolución de problemas de la cadena de confianza

Muchos errores de conexión se deben a certificados SSL defectuosos, y la cadena de confianza rota suele ser la culpable. A continuación se indican los problemas más comunes que le afectan:

Certificados SSL caducados

Cuando un certificado de la cadena caduca, se interrumpe la confianza entre el servidor y el navegador del cliente. Esto se debe a que los navegadores confían en la validez de cada certificado de la cadena para garantizar conexiones seguras. Un certificado caducado rompe esta cadena de confianza, provocando advertencias de seguridad o un fallo en la conexión, ya que el navegador no puede verificar la autenticidad del certificado caducado.

Socava la seguridad al invalidar la confianza entre el servidor y el navegador del cliente. Este fallo en la validación supone un riesgo para la seguridad, ya que puede exponer la conexión a la interceptación o manipulación de datos.

No puedes hacer mucho con los certificados raíz e intermedios, ya que sólo las CA pueden renovarlos. Sin embargo, los certificados SSL de servidor caducan cada año y provocan errores de conexión y cortes del sitio web si no los renueva con antelación.

Certificados intermedios mal configurados

Los certificados intermedios mal configurados pueden interrumpir la cadena de confianza SSL, creando vulnerabilidades de seguridad y errores SSL. Si no está bien configurada o instalada en el orden correcto, toda la cadena puede quedar expuesta, abriendo la puerta a posibles ciberataques.

Conocer el orden correcto de instalación de los certificados intermedios es imprescindible, sobre todo cuando, en algunas plataformas, difiere. Por lo general, comienza con el certificado raíz, seguido de los certificados intermedios y, por último, el certificado de entidad final, al igual que la cadena de confianza. Si no está seguro del orden, lea la documentación de su servidor sobre el certificado raíz intermedio y aprenda qué es un archivo CA-Bundle.

Un paso en falso en esta secuencia puede romper la cadena, dejando a los usuarios vulnerables a las ciberamenazas. Cada eslabón de la cadena debe estar actualizado y correctamente configurado para mantener una experiencia de navegación fluida y segura.

Lista de revocación de certificados (CRL) y OCSP

La lista de revocación de certificados (CRL) y el protocolo de estado de certificados en línea (OCSP) mantienen la integridad de la cadena de confianza SSL. CRL contiene certificados revocados, mientras que OCSP proporciona validación en tiempo real del estado de los certificados. Juntos, garantizan que sólo se confíe en los certificados válidos, reforzando la seguridad de las conexiones SSL/TLS.

Sin embargo, la dependencia de CRL y OCSP introduce problemas potenciales. Las CRL pueden llegar a ser voluminosas y engorrosas, lo que provoca problemas de rendimiento durante su recuperación y procesamiento. Del mismo modo, las consultas OCSP introducen latencia adicional, ya que el cliente debe comunicarse con el respondedor OCSP para validar el estado del certificado en tiempo real.

Además, si la CRL o el respondedor OCSP no está disponible o responde con lentitud, puede provocar retrasos en el establecimiento de conexiones SSL o incluso dar lugar a falsos negativos en los que certificados válidos se marquen incorrectamente como revocados.

Estos problemas ponen de relieve la importancia de una gestión y disponibilidad eficientes de las CRL y los respondedores OCSP para garantizar unas operaciones fluidas y seguras.

Conclusión

Ya ha explorado los complejos matices de la cadena de confianza de los certificados SSL. Se basa en la Infraestructura de Claves Públicas y en las directrices de seguridad que los navegadores y motores de búsqueda perfeccionan periódicamente para mantener la Web en funcionamiento.

Si se rompe algún eslabón de la cadena, falla la comunicación. Saber esto te ayudará a solucionar cualquier problema que puedas encontrar. Recuerde, no utilice un certificado autofirmado en un sitio web de producción. Obtenga siempre un certificado SSL de una autoridad de certificación de confianza.

Ahorre un 10% en certificados SSL al realizar su pedido hoy mismo.

Emisión rápida, cifrado potente, 99,99% de confianza del navegador, asistencia dedicada y garantía de devolución del dinero en 25 días. Código del cupón: SAVE10